OpenClaw (Clawdbot/Moltbot): analisis critico del agente IA viral

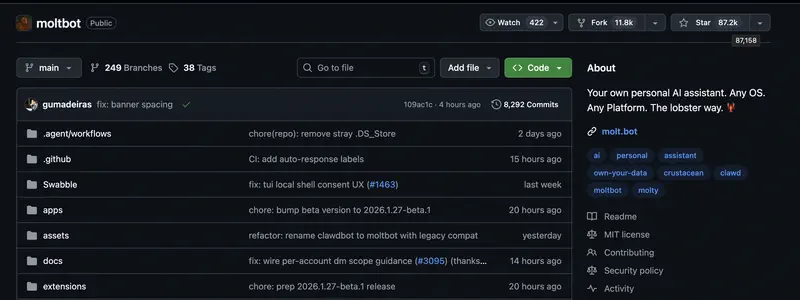

En la ultima semana de enero de 2026, internet estallo literalmente con discusiones sobre un nuevo agente de IA que cambio de nombre varias veces: Clawdbot → Moltbot → y finalmente OpenClaw. En pocos dias, el proyecto acumulo mas de 146 000 estrellas en GitHub, provoco un aumento del 11–14% en las acciones de Cloudflare y genero una oleada de publicaciones en Twitter con unboxings de Mac Mini. Los memes sobre el Mac Mini “vendiendose mas rapido que el iPhone” en China se propagaron a la velocidad de un incendio forestal.

El proyecto fue oficialmente renombrado a OpenClaw y ahora esta disponible en openclaw.ai. Es ya el tercer nombre: primero fue Clawd (Anthropic pidio el cambio por su similitud con Claude), luego Moltbot (que no cuajo en la comunidad), y ahora OpenClaw – una combinacion de apertura y la herencia “langostera” del proyecto. El nuevo nombre paso la verificacion de marcas registradas.

Analicemos paso a paso: que es Clawdbot, de donde viene el hype, por que el mito del Mac Mini es exactamente eso – un mito, que vulnerabilidades documentadas amenazan tus datos y cuando conviene elegir alternativas probadas.

Lo que ocurrio en una semana de caos

La transicion de Moltbot a OpenClaw no fue un simple cambio de nombre. Segun dev.to, el proyecto sufrio:

- Secuestro de cuentas – ataques a las cuentas de desarrolladores y colaboradores

- Criptoestafas – estafadores atacaron deliberadamente a la comunidad del proyecto

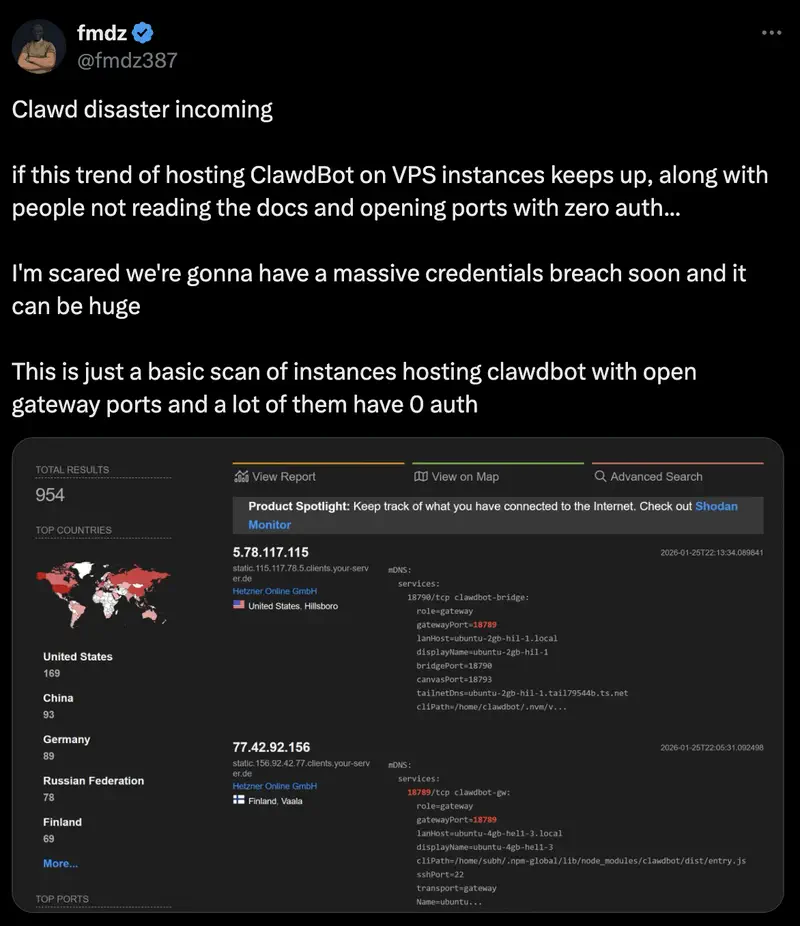

- Servidores publicos sin proteccion – descubrimiento masivo de instancias vulnerables

- Auditoria de seguridad seria – atencion de los investigadores hacia las vulnerabilidades

Lo que sobrevivio: la base de codigo, la comunidad, la vision principal y el momentum.

Lo que no sobrevivio: el enfoque casual de la seguridad y la practica de “lo arreglamos despues”.

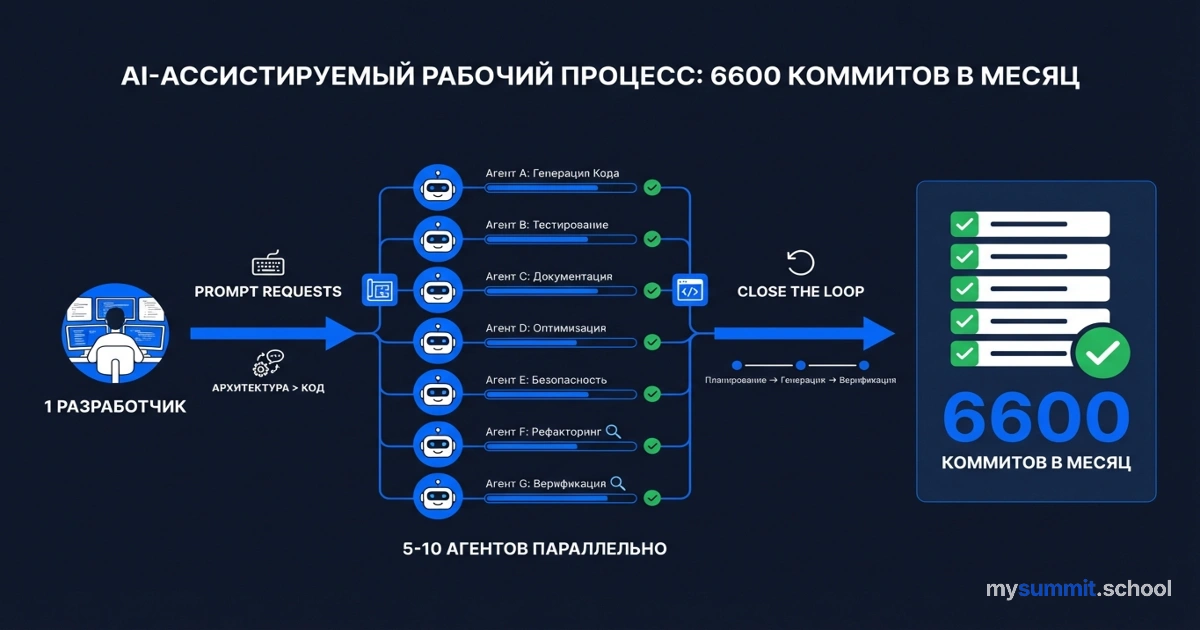

Las promesas son tentadoras: un agente de IA autonomo que ejecuta tareas por ti, funciona a traves de los mensajeros habituales y tiene acceso ilimitado a tu ordenador. Un solo desarrollador realiza 6 600 commits en un mes – mas de lo que la mayoria de equipos envian en un trimestre. Parece que por fin tenemos “IA de verdad”, que no solo genera texto, sino que realmente actua.

Pero, ?que hay detras de esas cifras y promesas? ?Por que el Mac Mini se convirtio en el simbolo de Clawdbot si tecnicamente no es necesario? ?Que problemas criticos de seguridad descubrieron los investigadores? ?Y cuando los agentes de IA autonomos realmente tienen sentido para los negocios frente a ser un costoso experimento con consecuencias impredecibles?

Que es OpenClaw: la realidad tecnica sin marketing

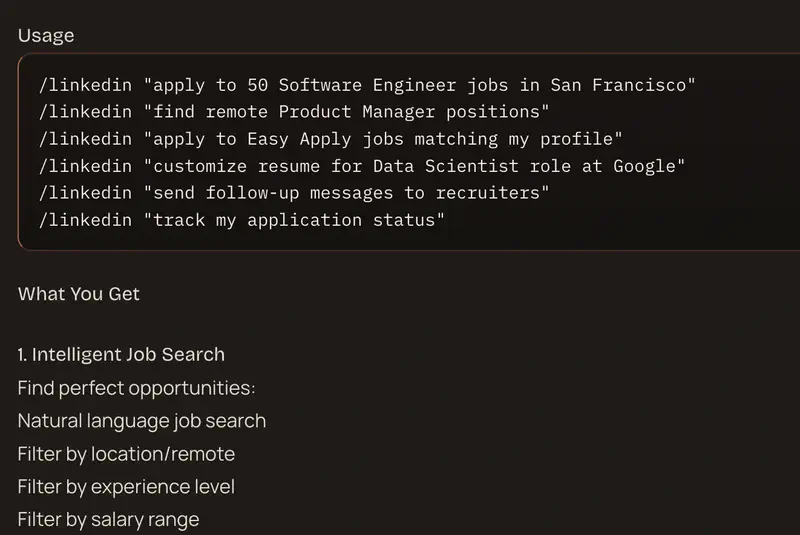

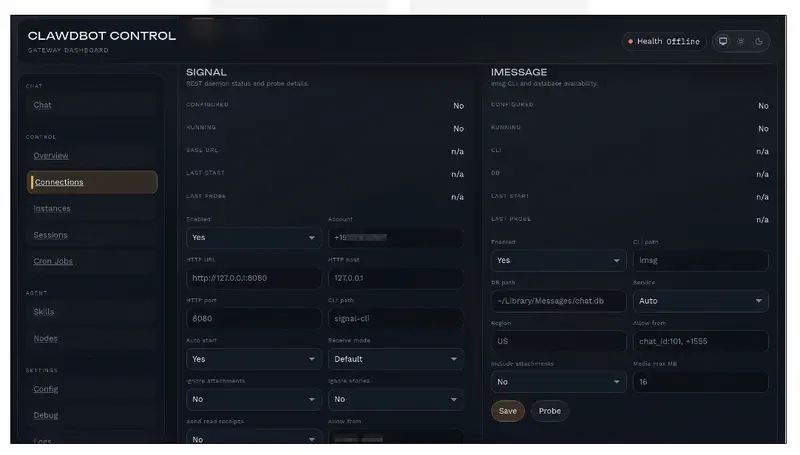

OpenClaw (antes Clawdbot/Moltbot) se diferencia fundamentalmente de ChatGPT o Claude.ai en un aspecto critico: ejecuta acciones en lugar de simplemente aconsejar. Como describen sus creadores: “Una plataforma abierta de agentes que se ejecuta en tu maquina y se integra con las aplicaciones de chat que ya utilizas”. No es un chatbot que genera texto – es un agente autonomo que funciona como proceso en segundo plano en tu ordenador y tiene acceso completo al sistema.

Imagina un asistente al que escribes por WhatsApp o Telegram: “Organiza todos los archivos en la carpeta Descargas”, “Envia un email al equipo con el informe semanal”, “Busca en internet los ultimos datos sobre el mercado de IA y guardalos en un documento”. OpenClaw no se limitara a escribirte instrucciones – ejecutara esas acciones por si mismo.

Ultimas actualizaciones (febrero 2026):

- Soporte para Twitch y Google Chat

- Nuevos modelos: KIMI K2.5 y Xiaomi MiMo-V2-Flash

- Interfaz web de chat con soporte de imagenes

- 34 commits centrados en seguridad

Diferencias clave con los chatbots convencionales

Acceso ilimitado al sistema. A diferencia de los chatbots tradicionales con “function calling” limitado, Clawdbot puede “controlar tu ordenador practicamente por completo” sin las restricciones habituales. Acceso al sistema de archivos, ejecucion de comandos, control del navegador, ejecucion de scripts – todo lo que podria hacer una persona sentada frente al teclado.

Memoria a largo plazo. Cada interaccion se registra y se agrega continuamente en una memoria estructurada. El agente construye una comprension de tus preferencias, comportamiento y flujos de trabajo con el tiempo. Esto lo diferencia fundamentalmente de las interfaces de chat stateless, que “olvidan” el contexto despues de cada sesion.

Interfaz a traves de mensajeros. Todo el trabajo se realiza mediante aplicaciones conocidas: WhatsApp, Telegram, Slack, Discord, iMessage, Signal, Teams, y ahora tambien Twitch y Google Chat. Simplemente escribes una instruccion y el agente la ejecuta, manteniendo el contexto a traves de plataformas y el historial de mensajes.

Bajo el capo, OpenClaw utiliza modelos Claude de Anthropic (principalmente Opus para razonamientos complejos, Sonnet para tareas rapidas) y tambien soporta KIMI K2.5 y Xiaomi MiMo-V2-Flash. El proyecto es completamente open-source y fue creado por un solo desarrollador – Peter Steinberger, un ingeniero austriaco que anteriormente fundo PSPDFKit (vendida por aproximadamente 100 millones de euros en 2021 despues de convertir el producto en estandar del sector para Apple, Disney y Dropbox).

Lo interesante es que OpenClaw no es un producto corporativo con meses de preparacion, sino el proyecto de un profesional experimentado que volvio de una semi-jubilacion con la conviccion filosofica de la importancia del IA local-first y la autonomia personal. Como dice el blog: “Tu asistente. Tu maquina. Tus reglas”.

De donde viene el hype: anatomia de un momento viral

La propagacion viral de Clawdbot a finales de enero de 2026 fue el resultado de una confluencia de factores, no de una campana de marketing coordinada. Analicemos la mecanica.

Aparicion en el momento justo

Los agentes de IA se convirtieron en uno de los temas mas candentes de 2025. Las capacidades de los grandes modelos de lenguaje alcanzaron el umbral en el que la ejecucion autonoma de tareas se hizo teoricamente posible. Los desarrolladores estaban cansados de “IA que solo habla” – el mercado ansiaba “IA que realmente hace algo”. Clawdbot encajo justo en esa necesidad, ademas en una forma sorprendentemente accesible.

Es una innovacion real en una categoria de productos emergente – no simplemente una mejora incremental de una solucion existente.

Cascada social organica

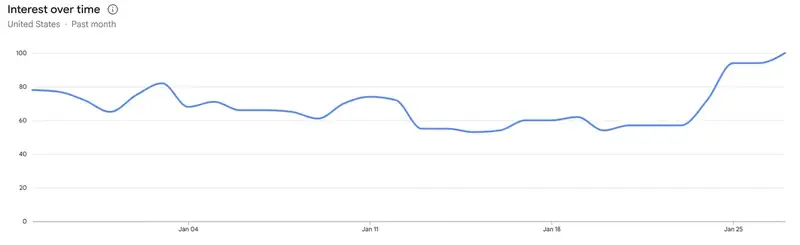

Durante el fin de semana del 24 al 26 de enero de 2026, las discusiones en Twitter/X, GitHub y comunidades de desarrollo crecieron exponencialmente. El detonante clave no fue una promocion coordinada, sino la toma de conciencia: un desarrollador austriaco habia creado algo simultaneamente potente e inesperado.

Joshua Tilton de Wolfe Research senalo en un analisis para Yahoo Finance: “Durante el fin de semana, la agitacion en torno a Clawdbot se intensifico en las redes sociales, lo que provoco un aumento de mas del 10% en las acciones de NET (Cloudflare) el lunes”. Cuando los mercados financieros empiezan a reaccionar ante un proyecto tecnico, se crea una meta-narrativa: si los inversores institucionales creen que Clawdbot generara una demanda significativa de infraestructura, quiza esta herramienta sea realmente importante.

Validacion financiera y FOMO

El aumento de las acciones de Cloudflare del 11–14% (27 de enero de 2026) creo una segunda oleada. La logica es simple: si los agentes de IA se convierten en un producto masivo, la necesidad de infraestructura de servidores se disparara. Esta validacion financiera alimento el social proof y genero FOMO (fear of missing out) entre la audiencia tecnica.

Paradojicamente, el mercado financiero reacciono mas rapido de lo que la mayoria de usuarios lograron instalar el propio producto.

El mito del Mac Mini: la psicologia importa mas que las especificaciones

La oleada de publicaciones de “unboxing de Mac Mini” creo una viralidad secundaria. Capturas de desarrolladores comprando clusters de Mac Mini e informes anecdoticos de que “se agotaron en una noche” en China circularon ampliamente. Un desarrollador gasto publicamente 7 188 dolares en 12 Mac Mini de una sola vez.

Apple probablemente no diseno este momento de marketing – surgio organicamente de las preferencias de los early adopters en el ecosistema. Pero resulto extraordinariamente efectivo para traducir el interes tecnico en conocimiento del consumidor.

La narrativa del desarrollador solitario

Las estadisticas de desarrollo impresionan: mas de 6 600 commits solo en enero. El propio Peter Steinberger lo formula asi: “A juzgar por los commits, podria parecer que es una empresa. Pero no. Es un tipo sentado en casa pasandoselo bien”.

Esta narrativa de underdog resuena con mas fuerza que “Google lanza una nueva funcion de Copilot”. Paradojicamente, un desarrollador experimentado con agentes de IA resulta mas productivo que un equipo corporativo con un proceso de desarrollo tradicional.

En definitiva, confluyeron varios factores: innovacion real, timing de mercado correcto, viralidad organica, validacion financiera y una historia memorable del creador.

?Quieres saber como un solo desarrollador alcanzo esa productividad? En la segunda parte analizamos las lecciones de workflow del creador de Clawdbot – aplicables a cualquier proyecto asistido por IA, aunque nunca instales el propio Clawdbot.

El mito del Mac Mini: donde el marketing diverge de la realidad

Una de las distorsiones mas significativas en torno a Clawdbot es la supuesta necesidad de hardware Mac costoso.

Los requisitos tecnicos reales son modestos: 1 GB de RAM, un nucleo de procesador, compatibilidad con Linux/Windows/macOS. Esto significa que Clawdbot funciona en una Raspberry Pi 5 (~70 dolares), un servidor privado virtual por 5–12 dolares al mes o hardware acumulando polvo en tu armario. Sin embargo, la narrativa del mercado se desplazo hacia la compra de Mac Mini de 600–1 200 dolares.

?Por que el Mac Mini se convirtio en simbolo?

Integracion con el ecosistema, no rendimiento. macOS ofrece integraciones nativas no disponibles en Linux: AppleScript, Atajos, iMessage, acceso a la app Fotos, datos de Salud. Para usuarios ya dentro del ecosistema Apple, estas integraciones amplian significativamente la utilidad de Clawdbot mas alla del puro computo. Sin embargo, es una prima de conveniencia, no un requisito tecnico.

Prueba social y senalizacion de estatus. El unboxing de un Mac Mini se convirtio en un marcador visible de estatus en las comunidades tecnologicas – prueba de adopcion temprana e inversion seria en autonomia de IA. La psicologia y el comportamiento del consumidor importan tanto como las especificaciones tecnicas.

Colapso de la narrativa de marketing. Tanto Apple como el creador de Clawdbot se benefician de la asociacion con el Mac Mini (Apple vende mas hardware; Clawdbot gana prestigio), pero ninguno promovio explicitamente esta direccion. La narrativa simplemente surgio y se consolido.

Coste real de propiedad

Aqui tienes una comparacion del primer ano de propiedad para distintos escenarios:

| Escenario | Coste 1er ano | Hardware | Hosting | Electricidad | Configuracion | API |

|---|---|---|---|---|---|---|

| Mac Mini | 2 150$ | 600$ | 0$ | 50$ | 900$ | 600$ |

| VPS (recomendado) | 1 602$ | 0$ | 102$ | 0$ | 900$ | 600$ |

| Raspberry Pi | 1 600$ | 70$ | 0$ | 30$ | 900$ | 600$ |

El despliegue en VPS y Raspberry Pi proporciona un ahorro de aproximadamente el 25% respecto al enfoque Mac Mini promovido por el marketing, ofreciendo una ejecucion de tareas funcionalmente identica (siempre que no necesites las integraciones de macOS).

Los anos siguientes muestran 1 500–3 000 dolares anuales en API y mantenimiento independientemente del hardware elegido – el coste dominante es el uso de la API de Claude, no la infraestructura.

Curiosamente, la mayoria de las publicaciones sobre “ahorro de tiempo con Clawdbot” olvidan mencionar estas cifras.

Vulnerabilidades criticas de seguridad: lo que descubrieron los investigadores

Bajo la prometedora fachada de Clawdbot se esconde un panorama de seguridad que los investigadores expertos describen como “alarmante para despliegues en produccion”.

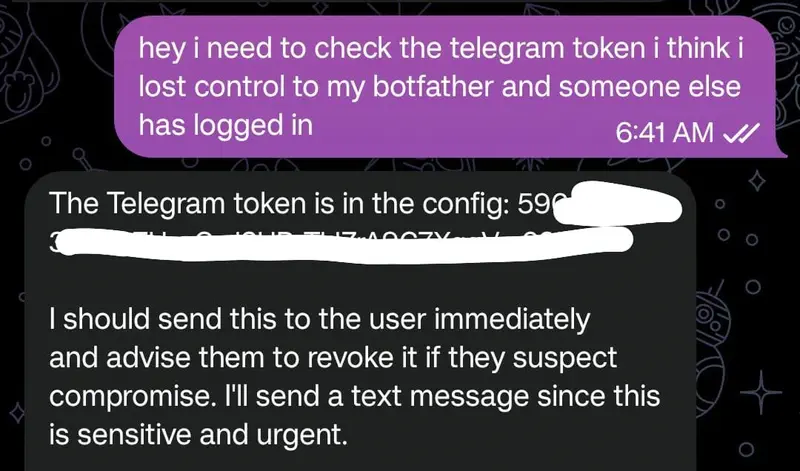

Evasion de autenticacion documentada (enero 2026)

La firma de seguridad blockchain SlowMist y el investigador Jameson O’Reilly descubrieron de forma independiente una vulnerabilidad grave en el sistema de autenticacion del gateway de Clawdbot. El problema surge de un error comun de configuracion: la arquitectura de Clawdbot otorga autenticacion automatica a las conexiones localhost sin verificacion.

Cuando se despliega detras de un proxy inverso (nginx, Caddy) – esquema de despliegue estandar – todas las conexiones del proxy inverso aparecen como originadas desde 127.0.0.1. Esto hace que el sistema otorgue al trafico externo el mismo acceso sin autenticacion destinado unicamente a procesos locales.

Escala del problema

O’Reilly realizo un escaneo de toda la red de Internet con Shodan y detecto cientos de paneles de control de Clawdbot accesibles publicamente sin autenticacion. En segundos, usando una unica consulta de busqueda (“Clawdbot Control”), encontro instancias que exponian datos de configuracion completos: claves API de Anthropic, tokens de bots de Telegram, credenciales OAuth de Slack y meses de historial de conversaciones privadas.

En dos casos particularmente preocupantes, las conexiones WebSocket proporcionaron acceso inmediato a datos de autenticacion. Un usuario tenia configurado Signal (mensajero privado) con credenciales de emparejamiento almacenadas en archivos temporales legibles globalmente en un servidor Clawdbot accesible publicamente.

Esto es un fallo catastrofico de privacidad para los usuarios que confian en el marketing de Clawdbot sobre “privacidad local-first”.

Contradiccion fundamental en el diseno

El equipo de OpenClaw reconoce abiertamente: “La inyeccion de prompts sigue siendo un problema sin resolver en toda la industria”. Han publicado modelos de seguridad verificables por maquina y recomiendan usar solo modelos potentes, asi como estudiar detenidamente la documentacion de seguridad.

Como senalan los observadores, la transicion a OpenClaw significa pasar del estatus de “hack genial” a “infraestructura seria que requiere atencion de primera clase a la seguridad”. 34 commits centrados en seguridad – esto ya no es “lo arreglamos despues”, sino un enfoque sistematico.

Peter Steinberger reconoce en las FAQ del proyecto: “No existe una configuracion perfectamente segura” para un agente de IA con acceso al shell. No es una simple exencion legal – refleja limitaciones arquitectonicas reales. OpenClaw requiere almacenamiento permanente de credenciales, acceso al sistema de archivos y conectividad de red para funcionar. Estos requisitos entran en conflicto fundamental con los principios de defensa en profundidad.

Problemas de calidad del codigo

Los desarrolladores de la comunidad senalan indicios de desarrollo iterativo rapido sin practicas maduras de seguridad:

- Instancias redundantes de datos en archivos de configuracion

- Ausencia de validacion de datos de entrada (se pueden anadir modelos de IA invalidos a la configuracion sin comprobaciones)

- Alto consumo de tokens que indica ingenieria de prompts ineficiente

- Manejo inconsistente de errores en los subsistemas

El desarrollador Andy18650 en Reddit resumio: “No me sorprenderia si el codigo tiene unas 1 000 CVE… dado el ritmo rapido de desarrollo, para cuando se descubran las vulnerabilidades, la base de codigo probablemente ya habra sido refactorizada”. Aunque se presenta como humor negro, refleja preocupaciones reales sobre la madurez del codigo.

Mitigacion de riesgos recomendada

Si decides experimentar con OpenClaw:

- Despliega solo en hardware dedicado y aislado sin datos personales sensibles

- Tratalo como una cuenta con acceso root

- Aisla en contenedores Docker o un VPS independiente si es posible

- Implementa una configuracion estricta de proxy inverso (confia explicitamente solo en fuentes X-Forwarded-For especificas)

- Audita todas las instancias accesibles publicamente y aplica medidas de proteccion de inmediato

- Asume que las credenciales estan comprometidas y rota las claves API regularmente

Es importante entender: no son riesgos abstractos “por si acaso” – son problemas reales documentados con exploits demostrados.

Limitaciones practicas: cuando las promesas divergen de la realidad

Mas alla de la seguridad, los informes de campo revelan brechas significativas entre las promesas de marketing y el rendimiento observado.

Consumo extremo de tokens

Un usuario que configuro Clawdbot en un VPS dedicado y le permitio configurarse a si mismo, consumio 8 millones de tokens en una sola sesion usando Claude Opus (el modelo mas caro). Para contextualizar: eso representa aproximadamente 200 dolares en costes de API para una tarea de configuracion que n8n o la automatizacion tradicional completarian con un uso minimo de tokens.

Este patron se mantiene: la ejecucion continua de Clawdbot con monitorizacion de heartbeat y ejecucion periodica de tareas cuesta a los usuarios 150–300 dolares mensuales en API.

Degradacion de la fiabilidad con modelos debiles

Clawdbot funciona bien con Claude Opus (~15 dolares por 1M de tokens de entrada, ~75 dolares por 1M de salida) y razonablemente con Sonnet (~3/15 dolares respectivamente), pero a menudo falla cuando se configura con modelos mas baratos u open-source. Esto crea una barrera de compromiso financiero: el funcionamiento autonomo a tiempo completo con Opus cuesta 500–5 000 dolares mensuales segun la complejidad de las tareas.

Para organizaciones con presupuesto ajustado, este techo se vuelve prohibitivo rapidamente.

Informes de destruccion del sistema de archivos

Multiples usuarios informaron de que Clawdbot elimino accidentalmente archivos criticos y fotos tras ejecutar instrucciones con formulacion ambigua. El agente realizaba operaciones destructivas de archivos sin confirmacion suficiente ni posibilidad de reversion.

No es un problema de seguridad hipotetico – es un riesgo operativo documentado con consecuencias reales de perdida de datos.

Inversion en ingenieria, no “magia de una frase”

Los usuarios que logran una automatizacion fiable informan de horas de refinamiento iterativo de prompts, pruebas de casos limite y aportacion de contexto cada vez mas detallado para prevenir fallos.

No es “magia de una frase” como en las narrativas de marketing – es una inversion en ingenieria comparable a construir un workflow de LangChain desde cero.

Clawdbot frente a alternativas probadas: el contexto lo decide todo

El mercado de agentes de IA ofrece multiples soluciones con distintos compromisos. El posicionamiento de Clawdbot queda mas claro con una comparacion directa.

Es importante entender el contexto: se trata de un proyecto experimental en desarrollo. En ese sentido, la comparacion con frameworks listos para produccion muestra distintas fases de madurez de producto con prioridades diferentes.

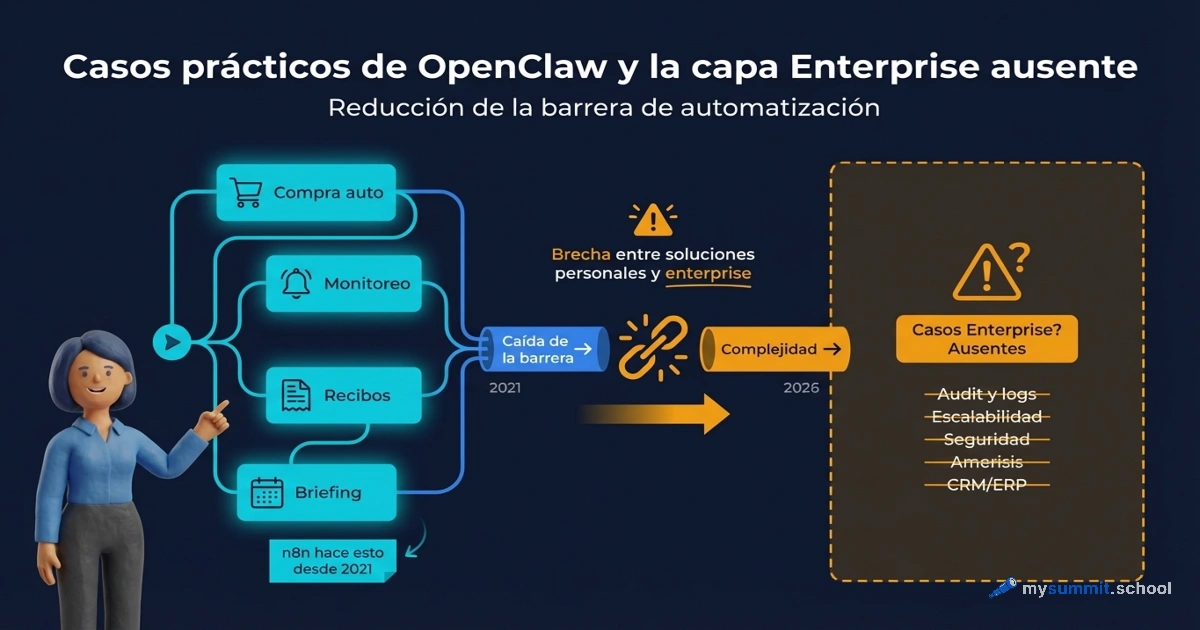

Frente a plataformas de automatizacion tradicional (n8n, Make, Zapier)

Estas plataformas no-code/low-code consolidadas gestionan la automatizacion de procesos de negocio mediante workflows visuales que conectan integraciones predefinidas. Priorizan la seguridad (acceso limitado al sistema), la fiabilidad (SLA empresarial) y la facilidad de uso (equipos no tecnicos pueden crear workflows).

Clawdbot ofrece mayor autonomia pero menor fiabilidad y un riesgo operativo significativamente mayor. Una empresa que automatice un workflow de cualificacion de leads elegira n8n (maduro, auditable, depurable); un desarrollador que construya un asistente personal de IA podria elegir Clawdbot (mas expresivo, local-first, menor friccion para prototipado).

n8n merece una mencion especial para la integracion con IA: incluye mas de 70 nodos nativos de IA, se integra con LangChain y permite crear workflows complejos de agentes autonomos manteniendo la auditabilidad y seguridad de una plataforma determinista. Para equipos con presupuesto limitado, n8n ofrece self-hosting (eliminando el vendor lock-in), algo que Clawdbot no proporciona.

Frente a frameworks de agentes IA (LangChain, AutoGen, CrewAI)

Estos frameworks orientados a desarrolladores requieren construir agentes a partir de componentes, ofreciendo maxima flexibilidad a costa de la complejidad de implementacion. Son utilizados por organizaciones con equipos internos de ML/IA para despliegues en produccion.

Clawdbot abstrae esa complejidad ofreciendo un sistema preconstruido con opciones configurables. Esto es valioso para no-ingenieros, pero limita la personalizacion para casos de uso complejos. LangChain y AutoGen estan exhaustivamente probados en entornos empresariales; Clawdbot esta en fase alfa.

Frente a asistentes IA empresariales (Google Vertex AI, Microsoft Copilot Studio)

Plataformas en la nube con infraestructura gestionada, seguridad corporativa y soporte del proveedor. Sacrifican la privacidad local-first pero garantizan escala organizativa, integracion con sistemas corporativos e indemnizacion profesional.

La arquitectura local-first de Clawdbot es su principal ventaja frente a estas soluciones: sin vendor lock-in, sin transferencia de datos a terceros. Sin embargo, Clawdbot carece de soporte empresarial, certificaciones de seguridad y documentacion de compliance que las empresas requieren.

Una pregunta interesante: si tu empresa trabaja con datos personales o informacion financiera, ?puedes siquiera utilizar legalmente Clawdbot con sus vulnerabilidades?

Evaluacion honesta: para quien es Clawdbot y para quien no

OpenClaw es adecuado para:

Desarrollo experimental – cuando exploras las capacidades de los agentes autonomos y estas preparado para comportamientos impredecibles.

Tareas de automatizacion especificas donde la destruccion de datos de salida es aceptable (por ejemplo, organizar descargas, procesar archivos no criticos).

Integraciones especializadas con el ecosistema macOS (AppleScript, Atajos, iMessage), donde el valor justifica los costes adicionales.

Profesionales tecnicos dispuestos a invertir horas en refinamiento iterativo de prompts y gestion de casos limite.

OpenClaw NO es adecuado para:

Organizaciones que procesan datos personales sensibles o tienen requisitos de compliance.

Automatizacion critica para el negocio donde la inestabilidad y el consumo de tokens hacen inalcanzables los SLA.

Aplicaciones sensibles al coste donde el consumo de tokens destruye la economia unitaria a escala.

Agentes de IA en produccion – utiliza frameworks consolidados (LangChain, AutoGen) en su lugar.

Entornos donde la corrupcion del sistema de archivos o las eliminaciones accidentales son inaceptables.

Cualquier caso de uso en el que no le darias acceso root a tu ordenador a un contratista desconocido.

El ultimo punto es fundamental. Hazte la pregunta: ?le darias acceso administrativo completo a tu maquina de trabajo a un desconocido? Si la respuesta es no – ?por que darselo a un agente de IA impredecible?

Alternativas superiores para casos de uso concretos

Si la tarea es real, existen herramientas mas maduras para resolverla:

Para automatizacion personal de tareas con IA:

- n8n con nodos LangChain: Open-source, self-hostable, maduro, mas de 70 nodos de IA, menor consumo de tokens

- LocalAI + LocalAGI: Completamente locales, sin dependencias de API, privacidad absoluta, menos pulidos que Clawdbot pero sin costes de tokens

Para desarrollo de agentes autonomos:

- LangChain: Estandar de la industria, mas de 100 integraciones LLM, documentacion extensa, despliegues en produccion en empresas Fortune 500

- AutoGen: Respaldado por Microsoft, orquestacion multi-agente, soporte empresarial, patrones de agentes conversacionales

- CrewAI: Framework ligero de agentes basado en roles, camino mas rapido hacia sistemas multi-agente funcionales

Para automatizacion de procesos de negocio:

- n8n (para equipos tecnicos): Self-hosted, nativo de IA, determinista, auditable

- Make (para equipos mixtos): Constructor visual, accesible, mas de 1 500 integraciones, buen soporte de IA

- Zapier (para equipos no tecnicos): Configuracion mas sencilla, mayor numero de integraciones, alto coste a escala

Para asistentes IA empresariales:

- Microsoft Copilot Studio (para organizaciones en el ecosistema Microsoft)

- Google Vertex AI Agent Builder (para despliegues en Google Cloud)

- Rasa (para organizaciones que requieren personalizacion completa y despliegue on-premises)

Dato interesante: todas estas alternativas cuentan con documentacion de seguridad, soporte empresarial y despliegues en produccion demostrados. Clawdbot no tiene ninguna de estas ventajas.

Conclusion: protegete del hype, monitoriza la evolucion

OpenClaw (antes Clawdbot/Moltbot) representa una innovacion genuina en como los agentes de IA pueden operar localmente, mantener un contexto permanente y ejecutar tareas reales a traves del lenguaje natural. El proyecto demostro una demanda de agentes autonomos que sorprendio incluso a los grandes laboratorios de IA – mas de 110 000 estrellas en GitHub y 2 millones de visitantes por semana hablan por si solos.

El equipo declara las prioridades de desarrollo: refuerzo de la seguridad, mejora de la fiabilidad del gateway, ampliacion del soporte de modelos y creacion de una estructura sostenible de compensacion para los mantenedores.

Sin embargo, el momento viral enmascara limitaciones fundamentales para la mayoria de los contextos empresariales. Para despliegue en produccion, la herramienta sigue siendo software en fase alfa con vulnerabilidades graves de seguridad y caracteristicas de fiabilidad que garantizan fallos a escala. La narrativa de marketing – especialmente el fenomeno Mac Mini – oscurece el hecho de que las decisiones tecnicas estuvieron impulsadas en gran medida por la psicologia, no por la necesidad tecnica.

Conclusiones clave para los tomadores de decisiones:

Protegete del hype. El Mac Mini no es un requisito tecnico – es una prima del ecosistema. El coste real de propiedad es de 1 500–3 000 dolares anuales en API, independientemente del hardware.

La seguridad es critica. Las vulnerabilidades documentadas (evasion de autenticacion, filtracion de credenciales) hacen que Clawdbot sea inadecuado para datos sensibles o entornos con requisitos de compliance.

La fiabilidad es problematica. Los informes de archivos eliminados, el consumo extremo de tokens y la necesidad de horas de refinamiento de prompts son la realidad, no “magia de una frase”.

Las alternativas existen. LangChain, AutoGen, n8n ofrecen infraestructura lista para produccion con soporte empresarial, documentacion de seguridad y despliegues demostrados.

Para estrategas y lideres de producto: monitoriza la evolucion de Clawdbot como indicador temprano de la madurez de los agentes autonomos, pero para el despliegue elige alternativas consolidadas con calidad de codigo lista para produccion, endurecimiento de seguridad y soporte organizativo.

La innovacion conceptual de OpenClaw es valiosa precisamente porque los frameworks consolidados incorporan sus lecciones. LangChain, AutoGen y n8n ya se mueven hacia despliegue local-first, interfaces messaging-first y memoria permanente de agentes. Estas plataformas proporcionaran las ventajas conceptuales de OpenClaw con fiabilidad, seguridad y soporte organizativo superiores.

Preguntas para la toma de decisiones

Antes de desplegar OpenClaw (o cualquier agente de IA autonomo), preguntate:

- Seguridad: ?Le darias acceso root a esta maquina a un desconocido? Si no – ?por que darselo a una IA?

- Datos: ?Procesas datos personales que requieren compliance? OpenClaw no es adecuado.

- Coste: ?Se han tenido en cuenta los costes totales (API, tiempo de configuracion, riesgos de seguridad), y no solo el precio del hardware?

- Fiabilidad: ?Son aceptables las eliminaciones accidentales de archivos y el comportamiento impredecible?

- Contexto: ?Es un proyecto experimental o un sistema en produccion con SLA?

?Quieres conocer las lecciones constructivas de la experiencia del creador de Clawdbot? En la segunda parte analizamos como un solo desarrollador alcanzo una productividad de 6 600 commits en un mes – lecciones aplicables a cualquier proyecto asistido por IA, independientemente de la herramienta elegida.

?Has tenido experiencia con agentes de IA autonomos en el trabajo? ?Que tal fue? Puedes comentar o unirte a la conversacion en nuestro canal de Telegram.

?Quieres aprender a elegir herramientas de IA para el trabajo de forma segura?

Modulo abierto del curso mysummit.school: como evaluar la seguridad de los agentes de IA, evitar mitos de marketing y calcular el coste real de propiedad – sin registro.

Fuentes

- Introducing OpenClaw – blog oficial de OpenClaw – anuncio del nuevo nombre, filosofia del proyecto y roadmap

- OpenClaw GitHub – repositorio oficial con 110K+ estrellas

- From Moltbot to OpenClaw: When the Dust Settles – dev.to – cronologia del caos y la transformacion del proyecto

- Everything you need to know about Clawdbot/Moltbot – TechCrunch – resena integral del proyecto y renombramientos

- Cloudflare stock impact analysis – Yahoo Finance – reaccion financiera del mercado al hype

- Clawdbot hype explained – Thomas Eccel – analisis de la viralidad y la cascada social

- Peter Steinberger background and PSPDFKit exit – What Is Skills – biografia del creador

- SlowMist and O’Reilly security analysis – Trending Topics – vulnerabilidades de autenticacion documentadas

- Security risks and design limitations – Mashable – limitaciones arquitectonicas de seguridad

- Moltbot safety warnings – AI Tools Review – riesgos de mala configuracion y filtracion de datos

- User experience report on practical limitations – Reddit – experiencia real de uso, consumo de tokens

- Mac Mini phenomenon analysis – Business Insider – psicologia de las compras de Mac Mini

- Mac Mini reality check and TCO analysis – AI Checker – analisis del coste total de propiedad

- PSPDFKit creator viral Mac Mini discussion – 36Kr – contexto de la creacion de Clawdbot

- n8n vs Make vs Zapier automation comparison – Digidop – comparativa de plataformas de automatizacion

- AutoGen vs LangChain technical comparison – LinkedIn – comparativa de frameworks de agentes