OpenClaw en 72 horas: vulnerabilidades, lanzamientos y limitaciones arquitectónicas. Febrero 2026

Resulta sorprendente que en tres días un proyecto pueda pasar de ser un «proyecto amateur seguro» a tener un CVE documentado con una puntuación de 2 sobre 100. Exactamente eso le sucedió a OpenClaw entre el 30 de enero y el 2 de febrero de 2026 – la seguridad se desplomó, el producto avanzó rápidamente y las limitaciones arquitectónicas se reconocieron públicamente. La paradoja: cuantos más usuarios, más rápido se descubren los problemas fundamentales.

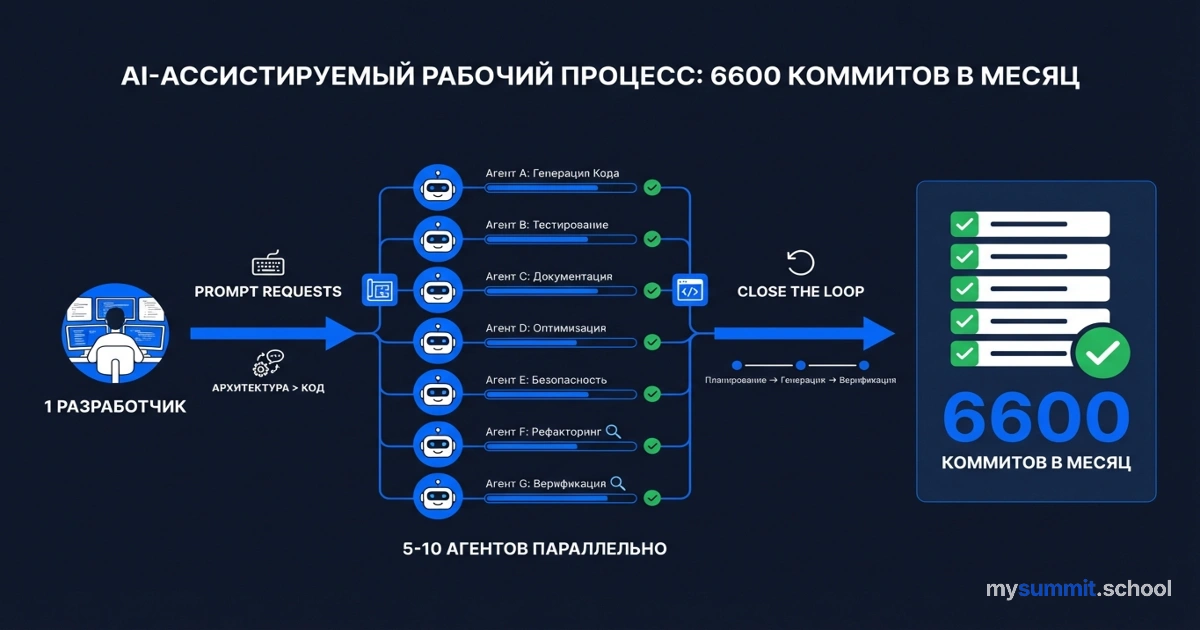

En la primera parte de la serie analizamos críticamente el proyecto y desmentimos el mito del Mac Mini. En la segunda parte – las lecciones de flujo de trabajo de su creador. Este artículo se centra en lo que cambió literalmente en los últimos días.

Vulnerabilidades e incidentes de seguridad

CVE-2026-22708: inyección indirecta de instrucciones

CVE-2026-22708 (inyección indirecta de instrucciones en el prompt) – la vulnerabilidad técnica más grave documentada en los últimos tres días. Cuando la habilidad de navegador de OpenClaw escanea contenido web infectado, instrucciones maliciosas con alto peso de atención pueden anular las intenciones originales del usuario, lo que potencialmente conduce a la ejecución de comandos arbitrarios. La vulnerabilidad está relacionada con el mecanismo de integración de contexto del modelo de lenguaje y se agrava por los privilegios elevados del agente. Fuente: Penligent

Resultados de la auditoría ZeroLeaks

Un análisis de seguridad integral con la herramienta ZeroLeaks reveló resultados críticos: OpenClaw obtuvo solo 2 de 100 puntos en las pruebas con Gemini 3 Pro, con una tasa de extracción de datos del 84% y un 91% de inyecciones exitosas. Esto obliga a reflexionar: los prompts del sistema, las configuraciones de herramientas, los archivos de memoria (SOUL.md, AGENTS.md) y la información integrada pueden extraerse con un esfuerzo mínimo. Fuente: The Decoder

Tres incidentes críticos de infraestructura

Además de las vulnerabilidades individuales, se produjeron tres incidentes críticos a nivel de infraestructura:

El incidente Shodan reveló cientos de instancias funcionando con auth: "none" en proveedores de nube públicos (DigitalOcean, Hetzner y otros), exponiendo claves API, tokens de bots, secretos de autorización, historiales completos de conversaciones y acceso a la ejecución de comandos. Este incidente provocó directamente la eliminación del parámetro auth: none en la v2026.1.29. Fuente: NXCode

Una extensión maliciosa de VS Code llamada “ClawdBot Agent” apareció el 27 de enero y distribuía el troyano de acceso remoto ScreenConnect en las máquinas de los desarrolladores, recopilando credenciales y claves API. Fuente: NXCode

Habilidades maliciosas en ClawdHub (14 descargas entre el 27 y el 29 de enero) se disfrazaban de herramientas de automatización de criptomonedas y billeteras, distribuyendo programas de robo mediante comandos de terminal camuflados. Una habilidad maliciosa apareció en la página principal de ClawdHub antes de ser eliminada, aumentando dramáticamente la probabilidad de instalación accidental. Fuente: Tom’s Hardware

Estafa de criptomonedas de $16 millones

Una estafa de criptomonedas paralela de $16 millones capitalizó el caótico triple rebranding (Clawdbot – Moltbot – OpenClaw): los estafadores tomaron la cuenta abandonada de Twitter @clawdbot en cuestión de segundos, lanzaron tokens falsos $CLAWD en Solana y alcanzaron brevemente una capitalización de $16 millones antes de caer a cero. Fuente: NXCode

Lanzamientos y cambios del producto

OpenClaw v2026.1.30 (31 de enero de 2026)

Actualización orientada a la comodidad de los desarrolladores y la diversidad de modelos:

- Autoconfiguración del autocompletado de línea de comandos para Zsh, Bash, PowerShell y Fish, mejorando significativamente la usabilidad de la interfaz

- Kimi K2.5 y Kimi Coding disponibles de forma gratuita desde la instalación – un movimiento estratégico que contrasta con las plataformas tradicionales que vinculan a los usuarios a un único modelo

- Soporte de autorización MiniMax que permite el cambio de modelos de forma transparente con un solo inicio de sesión

- 6 correcciones específicas para Telegram: manejo de hilos, renderizado HTML, contexto de entrega, procesamiento de reacciones

OpenClaw v2026.1.29 (30 de enero de 2026)

Reinicio fundamental de seguridad con la eliminación definitiva de la opción de configuración auth: "none". El equipo de desarrollo describe este cambio como «el cambio de seguridad más importante en la historia del proyecto», obligando a todas las implementaciones a utilizar autenticación basada en tokens, contraseña o Tailscale Serve.

Cambios críticos adicionales:

- Rebranding del paquete npm (moltbot@latest → openclaw@latest)

- Migración del ámbito de extensiones (@moltbot/* → @openclaw/*)

- Proceso de instalación del daemon actualizado mediante

openclaw onboard --install-daemon

34 commits de seguridad

Los lanzamientos incluyeron 34 commits relacionados con la seguridad y modelos de seguridad verificables por máquina, lo que indica un reconocimiento de las críticas tempranas y un giro deliberado hacia el fortalecimiento de la protección a nivel empresarial. Fuente: Dev.to

¿Quiere aprender a evaluar la seguridad de las herramientas de IA?

Sin pago requerido • Notificación al lanzamiento

Limitaciones críticas y hallazgos arquitectónicos

Además de las vulnerabilidades, se identificaron varias limitaciones estructurales:

La inyección de instrucciones – un problema no resuelto en la industria

La inyección de instrucciones en el prompt sigue siendo un problema no resuelto en toda la industria, no exclusivo de OpenClaw. El desarrollador Peter Steinberger señaló explícitamente que este vector de ataque está «bien documentado y aún no resuelto», recomendando a los usuarios utilizar modelos más potentes y estudiar las mejores prácticas de seguridad. Los investigadores de seguridad (Wired, The Verge) subrayan que los agentes con acceso administrativo son desproporcionadamente vulnerables a estas técnicas en comparación con los chatbots sin estado. Fuente: Trending Topics

«Wrapper» sobre la nube vs. ejecución local real

La ventaja de privacidad que OpenClaw afirma – la ejecución local – es parcialmente ilusoria. OpenClaw llama a Anthropic Claude, OpenAI GPT u otras APIs en la nube; no ejecuta modelos de lenguaje avanzados localmente. La ejecución local real (modelos privados del nivel de Claude en hardware local) sigue siendo técnicamente inviable en 2026 debido a las limitaciones de hardware y los requisitos computacionales – es una realidad de 2027 en adelante. Fuente: NextWord Substack

Brechas en políticas y permisos

Las brechas en políticas y permisos se hacen evidentes a medida que los usuarios demandan una automatización más ambiciosa. OpenClaw carece de limitadores sofisticados para definir lo que los agentes pueden hacer, a diferencia de lo que deciden hacer dentro de esos permisos. Este es un terreno inexplorado que requiere un doloroso proceso de prueba y error conforme madura la categoría de agentes autónomos. Fuente: NextWord Substack

Riesgos de la cadena de suministro a través de ClawdHub

El riesgo de la cadena de suministro a través de ClawdHub – el registro comunitario de habilidades de OpenClaw – expone a los usuarios que instalan extensiones de terceros a la ejecución de código arbitrario. La demostración de Cisco con la habilidad maliciosa «What Would Elon Do?» reveló una filtración activa de datos e inyección directa de instrucciones, aunque la causa raíz fue un malware instalado por el usuario, no una vulnerabilidad interna de OpenClaw. Fuente: Serenities AI

Superficie de ataque a través de mensajeros

La superficie de ataque a través de las integraciones con mensajeros abarca WhatsApp, iMessage, Telegram y Discord. Cada integración con una plataforma de mensajería representa un vector de entrada potencial para ataques de inyección de instrucciones, ampliando la vulnerabilidad externa del agente.

Resumen de los cambios en 72 horas

Las últimas 72 horas plantearon una pregunta incómoda: ¿es posible en principio fortalecer la protección de un agente autónomo con acceso a la línea de comandos hasta alcanzar un nivel de seguridad empresarial? El proyecto pasó de ser un hobby de fin de semana (más de 200.000 usuarios en una semana) a 34 commits de seguridad, pero los investigadores de Cisco, Penligent y Vectra coinciden en una cosa – los compromisos arquitectónicos fundamentales (autonomía local + acceso al terminal + integración de credenciales) crean riesgos inherentes.

El consenso de los investigadores de seguridad es claro: OpenClaw no es excepcionalmente defectuoso; es temprano, útil y vulnerable. Los próximos 90 días determinarán si el proyecto puede alcanzar la madurez en normativas de seguridad, limitadores de tiempo de ejecución y herramientas de monitoreo necesarias para que los agentes autónomos se conviertan en un primitivo de infraestructura sostenible, y no en un incidente de seguridad en espera.

Giro estratégico: del hype al fortalecimiento de la protección

Los eventos de las últimas 72 horas marcan un cambio definido en la trayectoria de OpenClaw:

Madurez de seguridad forzada. La eliminación definitiva de auth: "none" en la v2026.1.29 representa un giro del «crecimiento a cualquier precio» a la «seguridad obligatoria». El proyecto ahora sacrifica la simplicidad de la configuración inicial en favor de la protección básica.

Surge la pregunta: si la autenticación básica es un «sacrificio de simplicidad», ¿cuán segura fue la fase de crecimiento rápido con más de 200.000 usuarios? La eliminación de auth: "none" no es tanto una elección estratégica como una reacción forzada tras el incidente Shodan, que expuso cientos de instancias públicas con claves API.

Democratización de modelos. Ofrecer Kimi K2.5 de forma gratuita desde la instalación responde directamente a la crítica del «coste de las API». Esto aleja al proyecto de la dependencia de costosos modelos de lenguaje occidentales hacia un modelo de costes más sostenible para los usuarios globales.

La utilidad de línea de comandos como ventaja competitiva. El enfoque en la autoconfiguración del terminal y la comodidad del desarrollador indica que OpenClaw avanza más allá de la estética del «Mac Mini» para convertirse en una herramienta de productividad genuina para usuarios avanzados.

Gestión de expectativas. Al documentar públicamente los riesgos sistémicos, como la inyección de instrucciones y su naturaleza de «wrapper sobre la nube», el proyecto pasa de la narrativa del «milagro de la IA» a una identidad transparente de «infraestructura independiente bajo control del usuario».

Qué significa esto para los responsables de decisiones

Si ya utiliza OpenClaw:

- Actualice inmediatamente a la v2026.1.30

- Verifique que

auth: "none"no esté en uso - Revise las habilidades instaladas desde ClawdHub

- Rote las claves API si la instancia fue accesible públicamente

Si está considerando OpenClaw:

- Reconozca que se trata de un fortalecimiento de protección en tiempo real

- Espere 2–3 semanas para la estabilización de las correcciones de seguridad

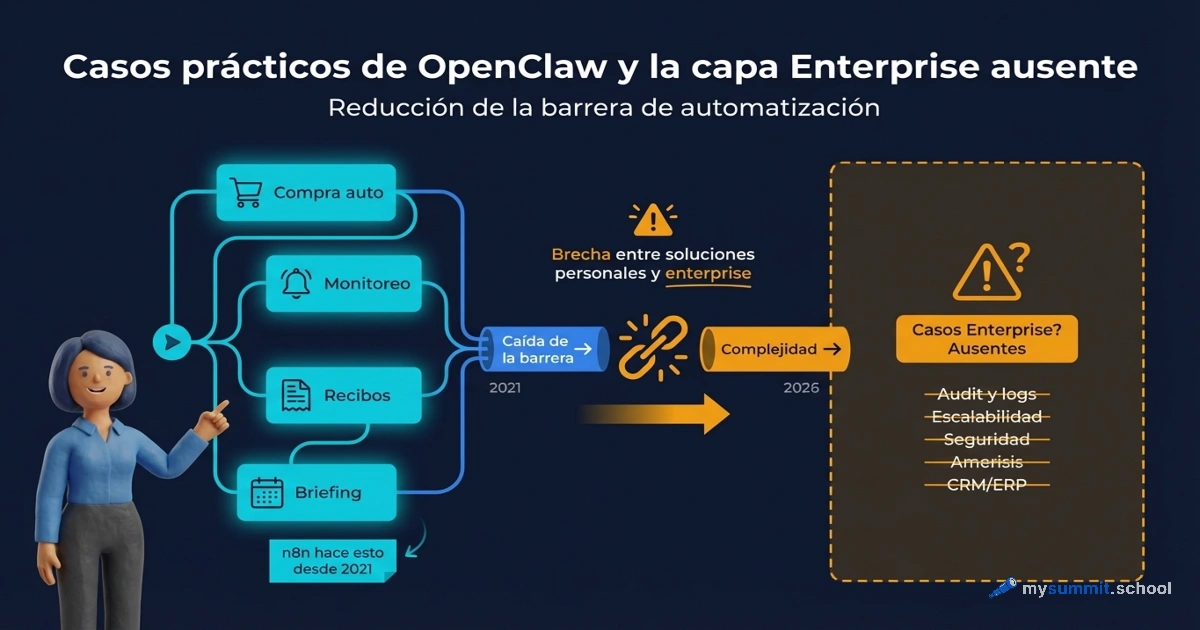

- Las alternativas (LangChain, n8n, AutoGen) siguen siendo más maduras para uso industrial

Para la planificación estratégica:

- OpenClaw demuestra la demanda de agentes IA locales

- El enfoque de «seguridad primero» ahora es evidente en la hoja de ruta

- Las innovaciones conceptuales serán adoptadas por plataformas maduras

Continuación de la serie: En la primera parte – un análisis crítico completo del proyecto, el mito del Mac Mini y la comparación de alternativas. En la segunda parte – lecciones de flujo de trabajo y productividad de su creador.

¿Sigue las novedades de OpenClaw? Puede comentar aquí o en nuestro canal de Telegram.

¿Quiere aprender a implementar agentes IA de forma segura?

Módulo abierto del curso mysummit.school: evaluación de seguridad de herramientas IA, análisis de riesgos arquitectónicos y elección de las soluciones correctas para el negocio – sin registro.

Fuentes

- Penligent Security Post-Mortem – auditoría detallada de CVE-2026-22708 y recomendaciones arquitectónicas

- The Decoder: ZeroLeaks Analysis – resultados de pruebas de seguridad (2/100 puntos)

- NXCode: Complete Guide 2026 – exposición vía Shodan, malware para VS Code, cronología de incidentes

- Tom’s Hardware: Malicious Skills – análisis de habilidades maliciosas en ClawdHub

- Reddit: v2026.1.30 Release – lista oficial de cambios, modelos gratuitos

- Dev.to: From Moltbot to OpenClaw – 34 commits de seguridad, análisis de la transformación

- Trending Topics: 2 Million Visitors – inyección de instrucciones como problema de la industria

- NextWord Substack: Ambient AI – limitaciones de la ejecución local, brechas en políticas

- Serenities AI: Cisco Research – riesgos de la cadena de suministro a través de ClawdHub