OpenClaw (Clawdbot/Moltbot): viirusliku TI-agendi kriitiline analüüs

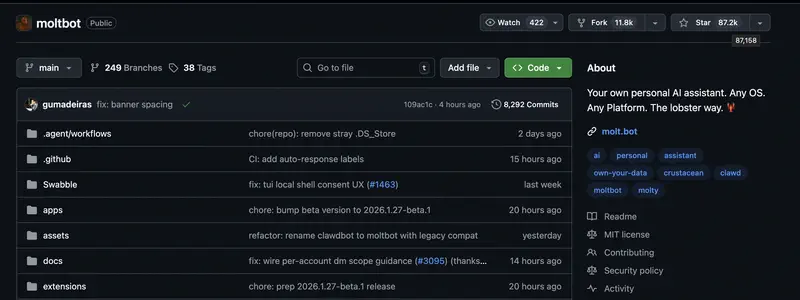

- aasta jaanuari viimasel nädalal plahvatas internet sõna otseses mõttes uue TI-agendi aruteludest – agendist, mis jõudis vahepeal mitu korda nime vahetada: Clawdbot → Moltbot → ja lõpuks OpenClaw. Mõne päevaga kogus projekt üle 146 000 tähe GitHubis, kutsus esile Cloudflare’i aktsiate 11–14% tõusu ja tekitas Twitteris laine postitusi Mac Mini lahtipakkimisega. Meemid sellest, kuidas Mac Mini „müüb Hiinas kiiremini kui iPhone", levisid kulutulena.

Projekt nimetati ametlikult ümber OpenClaw‘iks ja on nüüd kättesaadav aadressil openclaw.ai. See on juba kolmas nimi: esmalt oli Clawd (Anthropic palus nime muuta sarnasuse tõttu Claude’iga), seejärel Moltbot (ei juurdunud kogukonnas) ja nüüd OpenClaw – avatuse ja projekti „homaarilise" pärandi ühendus. Uus nimi läbis kaubamärgikontrolli.

Vaatame järjest: mis on Clawdbot, kust tuli hype, miks Mac Mini müüt on just nimelt müüt, millised dokumenteeritud turvanõrkused ohustavad teie andmeid ja millal tasub valida tõestatud alternatiive.

Mis toimus kaose nädalal

Üleminek Moltbot’ist OpenClaw’i pole lihtsalt nimemuutus. dev.to andmetel elas projekt üle:

- Kontode kaaperdamine – rünnakud arendajate ja kaastöötajate kasutajakontodele

- Krüptopettused – petturid ründasid sihipäraselt projekti kogukonda

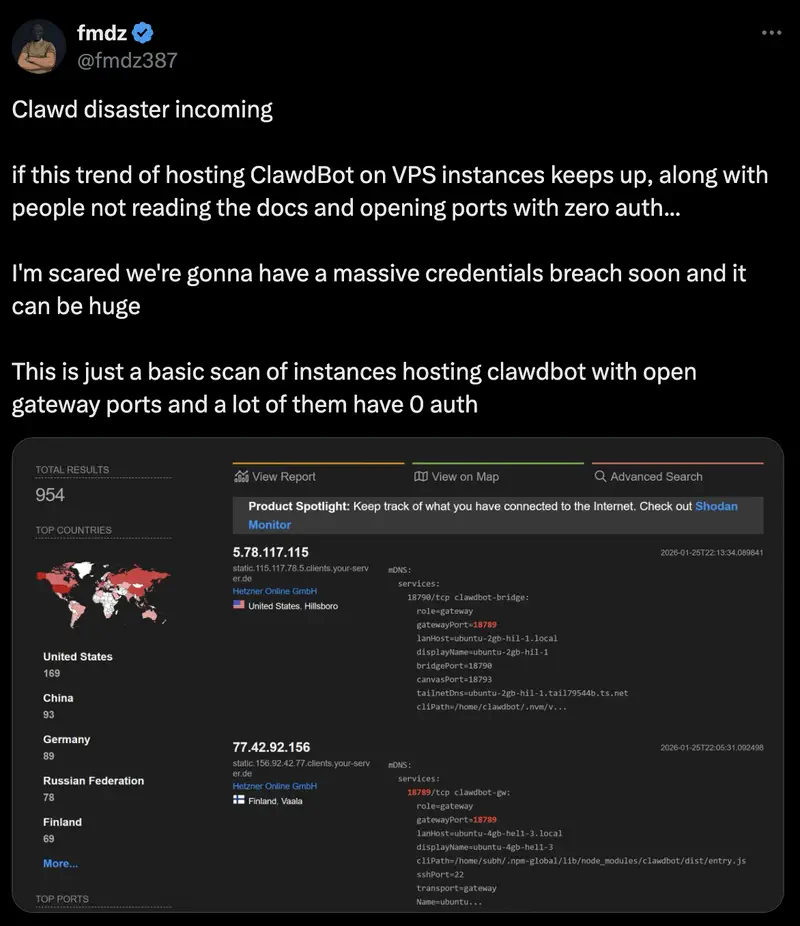

- Avalikud kaitsmata serverid – massiline haavatavate eksemplaride avastamine

- Tõsine turvaaudit – teadlaste tähelepanu turvanõrkustele

Mis jäi alles: koodibaas, kogukond, põhivisioon ja hoog.

Mis ei jäänud alles: vabalt turvanõrkustesse suhtumine ja „parandame hiljem" praktika.

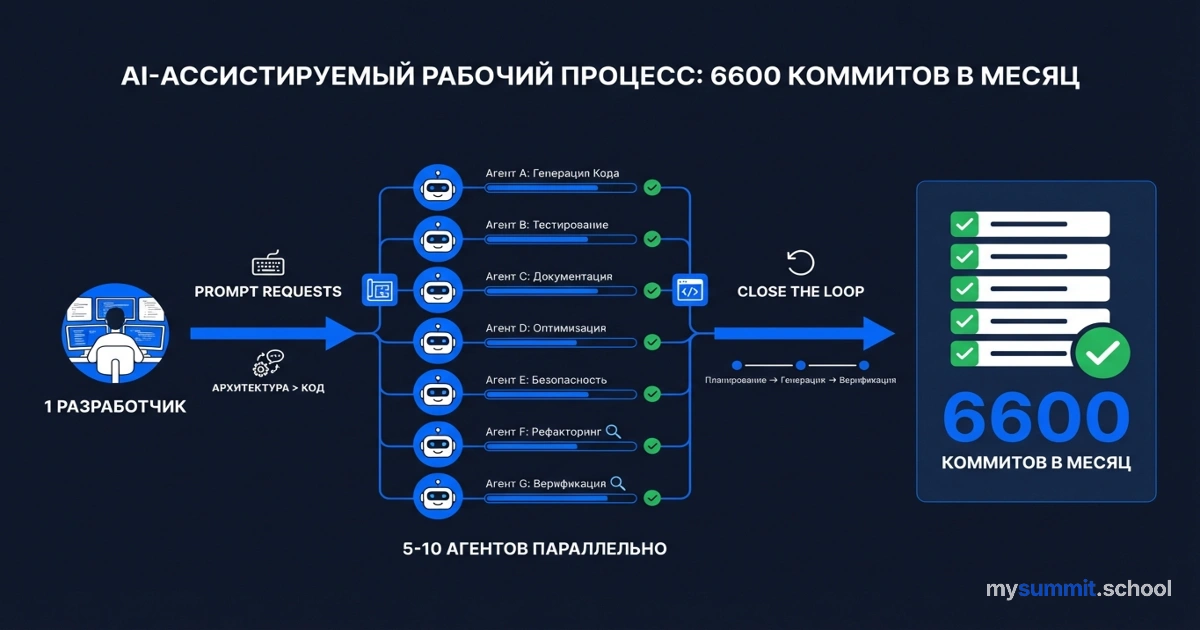

Lubadused on ahvatlevad: autonoomne TI-agent, mis täidab ülesandeid teie eest, töötab tuttavate sõnumirakenduste kaudu ja millel on piiramatu juurdepääs teie arvutile. Üks arendaja teeb kuuga 6 600 commit’i – rohkem, kui enamik meeskondi saadab kvartalis. Tundub, nagu oleksime lõpuks saanud „päris TI", mis mitte ainult ei genereeri teksti, vaid tegutseb reaalselt.

Aga mis peitub nende numbrite ja lubaduste taga? Miks sai Mac Mini Clawdbot’i sümboliks, kuigi tehniliselt pole seda vaja? Milliseid kriitilisi turvaprobleeme avastasid uurijad? Ja millal on autonoomsetel TI-agentidel ettevõtte jaoks tõesti mõtet ning millal on see lihtsalt kulukas katse ettearvamatu lõpuga?

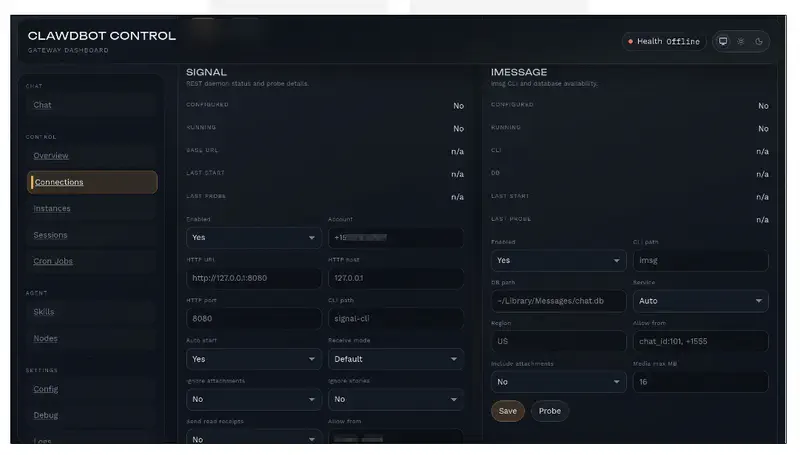

Mis on OpenClaw: tehniline reaalsus ilma turunduseta

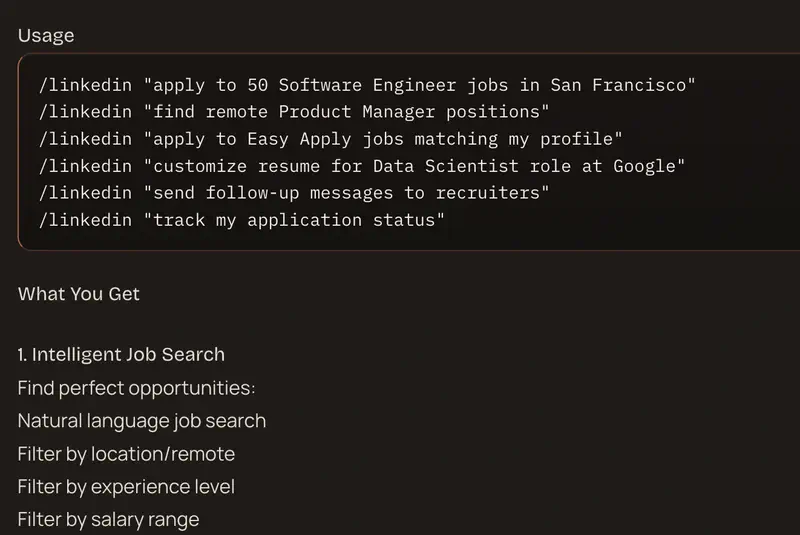

OpenClaw (endine Clawdbot/Moltbot) erineb ChatGPT-st või Claude.ai-st ühe kriitilise aspekti poolest: see täidab toiminguid, mitte ainult ei nõusta. Nagu loojad kirjeldavad: „Avatud agendiplatvorm, mis töötab teie masinal ja integreerub juba kasutatavate vestlusrakendustega". See pole vestlusrobot, mis genereerib teksti – see on autonoomne agent, mis töötab teie arvutis taustaprotsessina ja millel on süsteemile täielik juurdepääs.

Kujutage ette abilist, kellele kirjutate WhatsAppis või Telegramis: „Korrasta kõik failid Downloads’i kaustas", „Saada meeskonnale nädala aruandega e-kiri", „Leia internetist värskeimad TI-turu andmed ja salvesta dokumenti". OpenClaw ei kirjuta teile lihtsalt juhiseid – ta täidab need toimingud ise.

Viimased uuendused (veebruar 2026):

- Lisatud Twitchi ja Google Chati tugi

- Uued mudelid: KIMI K2.5 ja Xiaomi MiMo-V2-Flash

- Veebipõhine vestlusliides pildituega

- 34 commit’i, mis on keskendatud turvalisusele

Põhierinevused tavalistest vestlusrobotitest

Piiramatu süsteemijuurdepääs. Erinevalt traditsioonilistest piiratud „function calling" vestlusrobotitest suudab Clawdbot „praktiliselt täielikult kontrollida teie arvutit" ilma tavapäraste piiranguteta. Juurdepääs failisüsteemile, käskude täitmine, brauseri juhtimine, skriptide käivitamine – kõik, mida suudab klaviatuuri taga istuv inimene.

Pikaajaline mälu. Iga suhtlus salvestatakse ja koondatakse pidevalt struktureeritud mäluks. Agent loob aja jooksul arusaama teie eelistustest, käitumisest ja tööprotsessidest. See eristab teda põhimõtteliselt olekuta vestlusliidestelt, mis „unustavad" konteksti pärast iga seanssi.

Liides sõnumirakenduste kaudu. Kogu töö toimub tuttavate rakenduste kaudu: WhatsApp, Telegram, Slack, Discord, iMessage, Signal, Teams, ja nüüd ka Twitch ja Google Chat. Kirjutate lihtsalt juhise ja agent täidab selle, säilitades konteksti kõigi platvormide ja sõnumiajaloo lõikes.

Kapoti all kasutab OpenClaw Anthropicu Claude’i mudeleid (peamiselt Opus keerukate arutluste jaoks, Sonnet kiirete ülesannete jaoks) ning toetab ka KIMI K2.5 ja Xiaomi MiMo-V2-Flashi. Projekt on täielikult avatud lähtekoodiga ja selle lõi üks arendaja – Peter Steinberger, Austria insener, kes varem asutas PSPDFKit’i (müüs umbes 100 miljoni euro eest 2021. aastal pärast seda, kui oli tootest teinud tööstusstandardi Apple’ile, Disney’le ja Dropboxile).

Huvitav on see, et OpenClaw pole korporatiivne toode kuudepikkuse ettevalmistusega, vaid kogenud üksiktegija projekt, kes tuli tagasi poolpensionist filosoofilise veendumusega local-first TI ja isikliku autonoomia tähtsusest. Nagu blogis kirjutatakse: „Teie assistent. Teie masin. Teie reeglid".

Kust tuli hype: viirusliku hetke anatoomia

Clawdbot’i viiraalne levik 2026. aasta jaanuari lõpus oli tegurite kokkulangemise, mitte koordineeritud turunduskampaania tulemus. Vaatame mehhanismi lähemalt.

Õige hetke tabamine

TI-agentidest sai 2025. aasta üks kuumemaid teemasid. Suurte keelemudelite võimekus jõudis künniseni, kus ülesannete autonoomne täitmine muutus teoreetiliselt võimalikuks. Arendajad olid väsinud „TI-st, mis ainult räägib" – turg janus “TI järele, mis tõesti midagi teeb”. Clawdbot tabas täpselt seda vajadust ja seda üllatavalt kättesaadaval kujul.

See on reaalne innovatsioon tekkivas tootekategoorias – mitte lihtsalt olemasoleva lahenduse järkjärguline täiustamine.

Orgaaniline sotsiaalne kaskaad

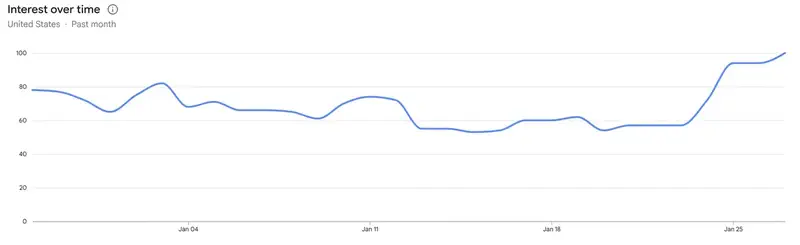

Nädalavahetusel 24.–26. jaanuaril 2026 kasvasid arutelud Twitter/X-is, GitHubis ja arenduskogukondades eksponentsiaalselt. Peamine käivitaja polnud koordineeritud turundus, vaid äratundmine: Austria arendaja lõi midagi ühtaegu võimsat ja ootamatut.

Joshua Tilton Wolfe Research’ist märkis Yahoo Finance’i analüüsis: „Nädalavahetuse jooksul tugevnes sotsiaalmeedias Clawdbot’i ümber elevus, mis viis esmaspäeval NET (Cloudflare) aktsiad üle 10% tõusuni". Kui finantsturud hakkavad reageerima tehnilisele projektile, tekib metanarratiiv: kui institutsionaalsed investorid usuvad, et Clawdbot genereerib märkimisväärset nõudlust infrastruktuuri järele, on see tööriist ehk tõesti oluline.

Finantsiline kinnitus ja FOMO

Cloudflare’i aktsiate 11–14% tõus (27. jaanuar 2026) tekitas teise laine. Loogika on lihtne: kui TI-agentidest saab masstoodang, tõuseb serveritaristu vajadus hüppeliselt. See finantsiline kinnitus toitis sotsiaalset tõestust ja tekitas FOMO-t (fear of missing out) tehnilises auditooriumis.

Paradoksaalselt reageeris finantsturg kiiremini, kui enamus kasutajaid jõudis toote ise installida.

Mac Mini müüt: psühholoogia on olulisem kui spetsifikatsioonid

Laine „Mac Mini lahtipakkimise" postitusi tekitas sekundaarse viiraalsuse. Ekraanipildid arendajatest, kes ostsid Mac Mini klastreid, ja anekdootlikud teated „üleöösest väljaostmisest" Hiinas levisid laialdaselt. Üks arendaja kulutas avalikult 7 188 dollarit 12 Mac Minile korraga.

Apple ei kujundanud seda turundushetke tõenäoliselt teadlikult – see tekkis orgaaniliselt ökosüsteemi varaste omaksvõtjate eelistustest. Kuid osutus äärmiselt tõhusaks tehnilise huvi muutmisel tarbijateadlikkuseks.

Üksiku arendaja narratiiv

Arendusstatistika on muljetavaldav: üle 6 600 commit’i ainuüksi jaanuaris. Peter Steinberger ise sõnastab selle nii: „Commit’ide järgi võib tunduda, et tegemist on ettevõttega. Aga ei. See on üks kutt, kes istub kodus ja naudib tegevust".

See altpoolt-tulija narratiiv kõlab tugevamalt kui „Google avaldab uue Copiloti funktsiooni". Paradoksaalselt osutub üks kogenud arendaja koos TI-agentidega produktiivsemaks kui korporatiivne meeskond traditsioonilise arendusprotsessiga.

Kokkuvõttes langesid kokku mitu tegurit: reaalne innovatsioon, õige turutoiming, orgaaniline viiraalsus, finantsiline kinnitus ja meeldejääv looja lugu.

Tahate teada, kuidas üks arendaja sellise produktiivsuse saavutas? Teises osas analüüsime Clawdbot’i looja töövoo õppetunde – rakendatavaid mis tahes TI-toega projektidele, isegi kui te Clawdbot’i ise kunagi ei installi.

Mac Mini müüt: kus turundus läheb reaalsusest lahku

Üks olulisemaid moonutusi Clawdbot’i ümber on väidetav vajadus kalli Mac-riistvara järele.

Tehnilised nõuded on tegelikult tagasihoidlikud: 1 GB muutmälu, üks protsessorituum, ühilduvus Linux/Windows/macOS-iga. See tähendab, et Clawdbot töötab Raspberry Pi 5-l (~70 dollarit), virtuaalsel privaatserveril hinnaga 5–12 dollarit kuus või riistvaral, mis kogub teie kapis tolmu. Siiski nihkus turundusnarratiiv Mac Mini ostude suunas hinnaga 600–1 200 dollarit.

Miks sai Mac Mini sümboliks?

Ökosüsteemi integratsioon, mitte jõudlus. macOS pakub natiivseid integratsioone, mis Linuxis pole saadaval: AppleScript, Shortcuts, iMessage, juurdepääs rakendusele Photos, Health’i andmetele. Kasutajatele, kes juba Apple’i ökosüsteemis viibivad, laiendavad need integratsioonid Clawdbot’i kasulikkust märkimisväärselt puhtast arvutusvõimsusest kaugemale. Kuid see on mugavuslisa, mitte tehniline nõue.

Sotsiaalne tõestus ja staatuse signaliseerimine. Mac Mini lahtipakkimine sai tehnilistes kogukondades nähtavaks staatusemarkeriks – tõendiks varasest omaksvõtust ja tõsisest investeeringust TI-autonoomiasse. Psühholoogia ja tarbijakäitumine loevad mitte vähem kui tehnilised spetsifikatsioonid.

Turundusnarratiivi kokkuvarisemine. Nii Apple kui ka Clawdbot’i looja võidavad Mac Mini assotsiatsioonist (Apple müüb rohkem riistvara; Clawdbot saab prestiiži), kuid kumbki pole seda suunda otseselt edendanud. Narratiiv lihtsalt tekkis ja kinnistus.

Tegelik omamiskulu

Siin on esimese aasta omamiskulude võrdlus erinevate stsenaariumide jaoks:

| Stsenaarium | Kulu 1. aastal | Riistvara | Hostimine | Elekter | Seadistamine | API |

|---|---|---|---|---|---|---|

| Mac Mini | 2 150$ | 600$ | 0$ | 50$ | 900$ | 600$ |

| VPS (soovitatav) | 1 602$ | 0$ | 102$ | 0$ | 900$ | 600$ |

| Raspberry Pi | 1 600$ | 70$ | 0$ | 30$ | 900$ | 600$ |

Juurutamine VPS-il ja Raspberry Pi-l annab umbes 25% kokkuhoidu võrreldes turundatava Mac Mini lähenemisega, pakkudes funktsionaalselt identset ülesannete täitmist (eeldusel, et macOS-i integratsioone pole vaja).

Järgnevatel aastatel kulub 1 500–3 000 dollarit aastas API-le ja hooldusele olenemata riistvara valikust – domineerivad kulud on Claude’i API kasutamine, mitte taristu.

Huvitav, et enamikus postitustes „aja kokkuhoiust Clawdbot’iga" unustatakse need numbrid mainimata.

Kriitilised turvanõrkused: mida uurijad avastasid

Clawdbot’i paljulubava välimuse all peitub turvamaastik, mida ekspertidest uurijad kirjeldavad kui „murettekitav tootmiskeskkonna juurutuste jaoks".

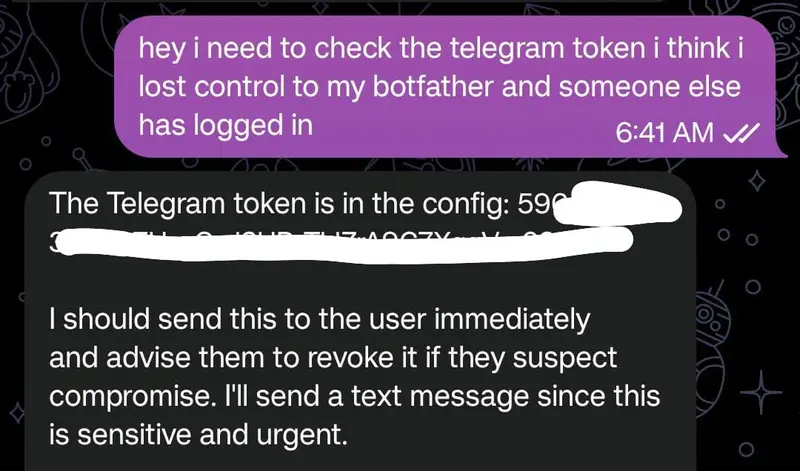

Dokumenteeritud autentimise ümberhiilimine (jaanuar 2026)

Plokiahela turvafirma SlowMist ja uurija Jamieson O’Reilly avastasid sõltumatult tõsise haavatavuse Clawdbot’i lüüsi autentimissüsteemis. Probleem tuleneb levinud konfiguratsiooniveast: Clawdbot’i arhitektuur annab localhost-ühendustele automaatse autentimise ilma verifitseerimiseta.

Kui juurutatakse pöördproksi (nginx, Caddy) taha – mis on standardne juurutusskeem –, tunduvad kõik pöördproksi ühendused tulevat aadressilt 127.0.0.1. See paneb süsteemi andma välisele liiklusele sama autentimiseta juurdepääsu, mis oli mõeldud ainult kohalikele protsessidele.

Probleemi ulatus

O’Reilly viis Shodani abil läbi kogu interneti skaneerimise ja tuvastas sadu avalikult kättesaadavaid Clawdbot’i juhtpaneele ilma autentimiseta. Sekunditega, kasutades ühte otsingupäringut („Clawdbot Control"), leidis ta eksemplare, mis paljastasid täielikud konfiguratsiooniandmed: Anthropicu API-võtmed, Telegrami robotite tokenid, Slacki OAuth mandaadid ja kuude kaupa privaatsete vestluste ajalugu.

Kahel eriti murettekitaval juhul pakkusid WebSocket-ühendused kohest juurdepääsu autentimisandmetele. Ühel kasutajal oli seadistatud Signal (privaatne sõnumirakendus), mille sidusmandaadid olid salvestatud globaalselt loetavatesse ajutistesse failidesse avalikult juurdepääsetavas Clawdbot’i serveris.

See on katastroofiline privaatsusrikkumine kasutajate jaoks, kes usaldavad Clawdbot’i turundust „local-first privaatsuse" kohta.

Fundamentaalne vastuolu disainis

OpenClaw’i meeskond tunnistab avalikult: „Prompt injection jääb kogu tööstuses lahendamata probleemiks". Nad on avaldanud masinakontrollitavad turvamudelid ja soovitavad kasutada ainult võimsaid mudeleid ning uurida hoolikalt turvadokumentatsiooni.

Nagu vaatlejad märgivad, tähendab üleminek OpenClaw’ile projekti staatuse muutumist „lahedast häkist" „tõsiseks taristuks, mis nõuab esmaklassilist tähelepanu turvalisusele". 34 turvalisusele keskendunud commit’i – see pole enam „parandame hiljem", vaid süstemaatiline lähenemine.

Peter Steinberger tunnistab projekti KKK-s: „Pole olemas ideaalselt turvalist seadistust" TI-agendi jaoks, millel on juurdepääs shellile. See pole lihtsalt juriidiline hoiatus – see peegeldab reaalseid arhitektuurseid piiranguid. OpenClaw nõuab mandaatide püsivat salvestamist, juurdepääsu failisüsteemile ja võrguühendust toimimiseks. Need nõuded on fundamentaalses vastuolus süvakaitse turvaapõhimõtetega.

Koodikvaliteedi probleemid

Kogukonna arendajad täheldavad kiire iteratiivse arenduse tunnuseid ilma küpsete turvapraktikateta:

- Üleliigsed andmeeksemplarid konfiguratsioonifailides

- Sisendandmete valideerimise puudumine (kehtetuid TI-mudeleid saab konfiguratsiooni lisada ilma kontrollideta)

- Kõrge tokenite tarbimine, mis viitab ebaefektiivsele prompti kujundamisele

- Ebajärjekindel vigade käsitlemine alamsüsteemides

Arendaja Andy18650 võttis Redditis kokku: „Ei oleks üllatunud, kui koodis on umbes 1 000 CVE-d… arvestades kiiret arendustempot, on koodibaas haavatavuste avastamise ajaks tõenäoliselt juba refaktoreeritud". Kuigi see on esitatud musta huumorina, peegeldab see reaalseid muresid koodiküpsuse üle.

Soovitatud riskide maandamine

Kui otsustate siiski OpenClaw’iga katsetada:

- Juurutage ainult eraldiseisvale isoleeritud riistvarale ilma tundlike isikuandmeteta

- Käsitlege seda kui root-juurdepääsuga kasutajakontot

- Isoleerige Docker-konteineritesse või eraldi VPS-i, kui võimalik

- Rakendage range pöördproksi konfiguratsioon (usaldage selgesõnaliselt ainult konkreetseid X-Forwarded-For allikaid)

- Auditeerige kõik avalikult juurdepääsetavad eksemplarid ja rakendage viivitamatult kaitsemeetmed

- Eeldage mandaatide kompromiteerimist ja roteerige API-võtmeid regulaarselt

Oluline mõista: need pole abstraktsed „igaks juhuks" riskid – need on dokumenteeritud reaalsed probleemid tõestatud ärakasutamisvõimalustega.

Praktilised piirangud: kui lubadused lähevad reaalsusest lahku

Lisaks turvalisusele paljastavad väliraportid märkimisväärseid lõhesid turunduslike lubaduste ja täheldatud jõudluse vahel.

Äärmuslik tokenite tarbimine

Kasutaja, kes seadistas Clawdbot’i eraldiseisval VPS-il ja lasi sellel end ise konfigureerida, põletas 8 miljonit tokenit ühe seansi jooksul Claude Opuse (kalleima mudeli) kasutamisel. Kontekstiks: see on umbes 200 dollari API-kulu konfiguratsiooniülesande eest, mille n8n või traditsiooniline automatiseerimine täidaks minimaalse tokenitarbimisega.

See muster püsib: Clawdbot’i pidev töö südamelöögijälgimise ja perioodilise ülesannete täitmisega läheb kasutajatele API peale maksma 150–300 dollarit kuus.

Usaldusväärsuse halvenemine nõrgemate mudelitega

Clawdbot töötab hästi Claude Opusega (~15 dollarit 1M sisendtokeni kohta, ~75 dollarit 1M väljundtokeni kohta) ja mõistlikult Sonnet’iga (~3/15 dollarit vastavalt), kuid läheb sageli katki odavamate või avatud lähtekoodiga mudelitega. See loob rahalise kohustuse barjääri: täiskohaga autonoomne töö Opusega maksab 500–5 000 dollarit kuus sõltuvalt ülesannete keerukusest.

Piiratud eelarvega organisatsioonide jaoks muutub see lagi kiiresti keelava suurusega.

Teated failisüsteemi hävitamisest

Mitmed kasutajad teatasid, et Clawdbot kustutas kogemata kriitilisi faile ja fotosid pärast mitmetimõtteliselt sõnastatud juhiste täitmist. Agent teostas destruktiivseid failioperatsioone ilma piisava kinnituse või tagasipööramise võimaluseta.

See pole hüpoteetiline turvaprobleem – see on dokumenteeritud operatsioonirisk reaalsete andmekao tagajärgedega.

Inseneriinvesteering, mitte „ühe fraasi maagia"

Kasutajad, kes saavutavad usaldusväärse automatiseerimise, teatavad mitmetunnisest iteratiivsest promptide viimistlemisest, äärejuhtumite testimisest ja üha üksikasjalikuma konteksti andmisest tõrgete vältimiseks.

See pole „ühe fraasi maagia" nagu turundusnarratiivides – see on inseneriinvesteering, mis on võrreldav LangChaini töövoo nullist ülesehitamisega.

Clawdbot versus tõestatud alternatiivid: kontekst otsustab kõik

TI-agentide turg pakub hulgaliselt lahendusi erinevate kompromissidega. Clawdbot’i positsioneerimine muutub selgemaks otsese võrdluse kaudu.

Oluline mõista konteksti: tegemist on eksperimentaalse arendusjärgus projektiga. Selles kontekstis näitab võrdlus tootmisvalmis raamistikega tootearengu erinevaid küpsusfaase erinevate prioriteetidega.

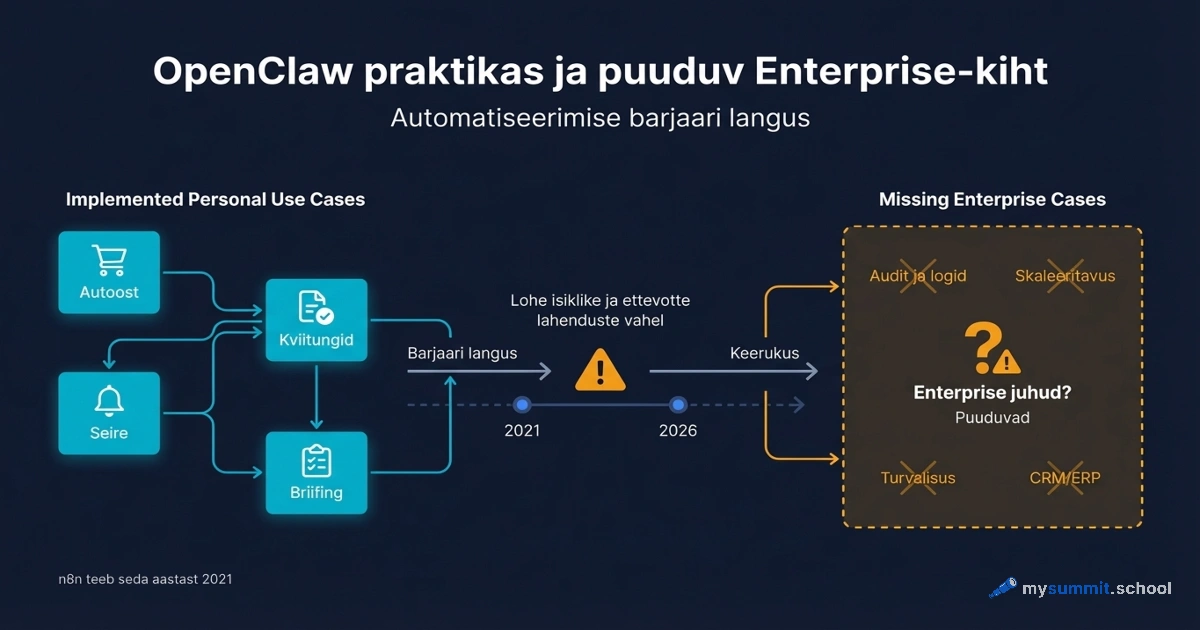

Traditsioonilistete automatiseerimisplatvormide vastu (n8n, Make, Zapier)

Need väljakujunenud no-code/low-code platvormid käsitlevad äriprotsesside automatiseerimist visuaalsete töövoogude kaudu, mis ühendavad valmisintegratsioone. Nad seavad esikohale turvalisuse (piiratud süsteemijuurdepääs), usaldusväärsuse (ettevõtte SLA-d) ja kasutuslihtsuse (mittetehniline personal saab töövooge luua).

Clawdbot pakub suuremat autonoomiat, kuid madalamat usaldusväärsust ja oluliselt kõrgemat operatsiooniriski. Ettevõte, mis automatiseerib müügivihjete kvalifitseerimise töövoogu, valib n8n (küps, auditeeritav, silutav); arendaja, kes ehitab isiklikku TI-assistenti, võib valida Clawdbot’i (väljendusvõimsam, local-first, väiksem hõõrdumine prototüüpimisel).

n8n väärib eraldi mainimist TI-integratsiooni jaoks: see sisaldab üle 70 TI-natiivse sõlme, integreerub LangChainiga ja võimaldab luua keerukaid autonoomseid agentide töövooge, säilitades samal ajal deterministliku platvormi auditeeritavuse ja turvalisuse. Piiratud eelarvega meeskondadele pakub n8n self-hostingut (välistab vendor lock-in’i), mida Clawdbot ei paku.

TI-agendi raamistike vastu (LangChain, AutoGen, CrewAI)

Need arendajatele suunatud raamistikud nõuavad agentide ehitamist komponentidest, pakkudes maksimaalset paindlikkust realisatsiooni keerukuse hinnaga. Neid kasutavad organisatsioonid, millel on sisemised ML/TI meeskonnad, tootmiskeskkonna juurutusteks.

Clawdbot abstraheerib selle keerukuse, pakkudes eelkonfigureeritud eelehitatud süsteemi. See on väärtuslik mitteinseneridele, kuid piirab kohandamist keerukate kasutusjuhtumite jaoks. LangChain ja AutoGen on mõlemad põhjalikult testitud ettevõtete keskkondades; Clawdbot on alfa-staadiumis.

Enterprise TI-assistentide vastu (Google Vertex AI, Microsoft Copilot Studio)

Pilvepõhised platvormid hallatud taristuga, korporatiivse turvalisuse ja tarnija toega. Ohverdavad local-first privaatsuse, kuid tagavad organisatsioonilise mastaabi, integratsiooni korporatiivsete süsteemidega ja professionaalse hüvitise.

Clawdbot’i local-first arhitektuur on tema peamine eelis nende lahenduste ees: pole vendor lock-in’i, pole andmete edastamist kolmandatele osapooltele. Samas puuduvad Clawdbot’il ettevõttetugi, turvasertifikaadid ja vastavusdokumentatsioon, mida ettevõtted nõuavad.

Huvitav küsimus: kui teie ettevõte töötleb isikuandmeid või finantsinformatsiooni, kas saate Clawdbot’i oma turvanõrkustega üldse juriidiliselt kasutada?

Aus hinnang: kellele OpenClaw sobib ja kellele mitte

OpenClaw sobib:

Eksperimentaalseks arenduseks – kui uurite autonoomsete agentide võimalusi ja olete valmis ettearvamatu käitumise jaoks.

Spetsiifiliste automatiseerimisülesannete jaoks, kus väljundandmete hävimine on aktsepteeritav (näiteks allalaadimiste korrastamine, mittekriitiliste failide töötlemine).

Spetsialiseeritud macOS-i ökosüsteemi integratsioonide jaoks (AppleScript, Shortcuts, iMessage), kus väärtus õigustab üldkulusid.

Tehnilistele spetsialistidele, kes on valmis investeerima tunde iteratiivsesse promptide viimistlemisse ja äärejuhtumite käsitlemisse.

OpenClaw EI sobi:

Organisatsioonidele, mis töötlevad tundlikke isikuandmeid või millel on vastavusnõuded.

Ärikriitilise automatiseerimise jaoks, kus ebastabiilsus ja tokenite tarbimine muudavad SLA-d saavutamatuks.

Kulusundlike rakenduste jaoks, kus tokenite tarbimine hävitab ühikuökonoomika mastaabis.

Tootmiskeskkonna TI-agentide jaoks – kasutage selle asemel väljakujunenud raamistikke (LangChain, AutoGen).

Keskkondade jaoks, kus failisüsteemi korruptsioon või juhuslikud kustutamised on vastuvõetamatud.

Iga kasutusjuhtumi jaoks, kus te ei annaks inimesest alltöövõtjale root-juurdepääsu oma arvutile.

Viimane punkt on kriitiliselt oluline. Esitage endale küsimus: kas annaksite võõrale inimesele täieliku administratiivse juurdepääsu oma tööarvutile? Kui mitte – miks anda see ettearvamatule TI-agendile?

Paremad alternatiivid konkreetsete kasutusjuhtumite jaoks

Kui ülesanne on reaalne, leidub selle lahendamiseks küpsemaid tööriistu:

Isikliku ülesannete automatiseerimise jaoks TI-ga:

- n8n koos LangChaini sõlmedega: avatud lähtekood, self-hostable, küps, üle 70 TI-sõlme, väiksem tokenite tarbimine

- LocalAI + LocalAGI: täielikult lokaalsed, pole API-sõltuvusi, absoluutne privaatsus, vähem viimistletud kui Clawdbot, kuid pole tokenite kulusid

Autonoomsete agentide arendamiseks:

- LangChain: tööstusstandard, üle 100 LLM-i integratsiooni, ulatuslik dokumentatsioon, Fortune 500 ettevõtete tootmisjuurutused

- AutoGen: Microsofti toega, mitme agendi orkestreerimine, ettevõttetugi, vestlusagendi mustrid

- CrewAI: kerge rollipõhine agendiraamistik, kiireim tee toimivate mitme agendi süsteemideni

Äriprotsesside automatiseerimiseks:

- n8n (tehnilistele meeskondadele): self-hosted, TI-natiivne, deterministlik, auditeeritav

- Make (segameeskondadele): visuaalne koostaja, taskukohane, üle 1 500 integratsiooni, hea TI-tugi

- Zapier (mittetehnilistele meeskondadele): lihtsaim seadistus, enim integratsioone, kõrge hind mastaabis

Enterprise TI-assistentide jaoks:

- Microsoft Copilot Studio (Microsofti ökosüsteemis olevatele organisatsioonidele)

- Google Vertex AI Agent Builder (Google Cloudi juurutusteks)

- Rasa (täielikku kohandamist ja kohapealseid juurutusi nõudvatele organisatsioonidele)

Mis on huvitav: kõigil neil alternatiividel on turvadokumentatsioon, ettevõttetugi ja tõestatud tootmisjuurutused. Clawdbot’il pole neist eelistest ühtegi.

Kokkuvõte: kaitske end hype’i eest, jälgige arengut

OpenClaw (endine Clawdbot/Moltbot) esindab tõelist innovatsiooni selles osas, kuidas TI-agendid saavad lokaalselt tegutseda, säilitada püsivat konteksti ja täita reaalseid ülesandeid loomulikku keelt kasutades. Projekt näitas nõudlust autonoomsete agentide järele, mis üllatas isegi suuri TI-laboreid – 110 000+ tähte GitHubis ja 2 miljonit külastajat nädalas räägivad iseenda eest.

Meeskond teatab arendusprioriteetidest: turvalisuse tugevdamine, lüüsi usaldusväärsuse tõstmine, mudelitoe laiendamine ja hooldajatele jätkusuutliku kompensatsioonistruktuuri loomine.

Siiski maskeerib viiraalne hetk fundamentaalseid piiranguid enamiku ärikontekstide jaoks. Tootmisjuurutuse jaoks jääb tööriist alfa-staadiumis tarkvaraks tõsiste turvanõrkuste ja usaldusväärsuse omadustega, mis garanteerivad tõrkeid mastaabis. Turundusnarratiiv – eriti Mac Mini fenomen – varjab tõsiasja, et tehnilised otsused olid suuresti ajendatud psühholoogiast, mitte tehnilisest vajadusest.

Põhijäreldused otsustajatele:

Kaitske end hype’i eest. Mac Mini pole tehniliselt vajalik – see on ökosüsteemi lisatasu. Tegelik omamiskulu on 1 500–3 000 dollarit aastas API peale, sõltumata riistvarast.

Turvalisus on kriitiline. Dokumenteeritud turvanõrkused (autentimise ümberhiilimine, mandaatide leke) muudavad Clawdbot’i sobimatuks tundlike andmete või vastavuskeskkondade jaoks.

Usaldusväärsus on problemaatiline. Teated kustutatud failidest, äärmuslik tokenite tarbimine ja vajadus mitmetunnise promptide viimistlemise järele – see on reaalsus, mitte „ühe fraasi maagia".

Alternatiivid on olemas. LangChain, AutoGen, n8n pakuvad tootmisvalmis taristut ettevõttetoe, turvadokumentatsiooni ja tõestatud juurutustega.

Strateegia- ja tootejuhtidele: jälgige Clawdbot’i arengut kui autonoomsete agentide küpsuse varajast indikaatorit, kuid juurutamiseks valige väljakujunenud alternatiive tootmisvalmis koodikvaliteedi, turvakarastuse ja organisatsioonilise toega.

OpenClaw’i kontseptuaalne innovatsioon on väärtuslik just seetõttu, et väljakujunenud raamistikud inkorporeerivad selle õppetunde. LangChain, AutoGen ja n8n liiguvad juba local-first juurutuse, sõnumipõhise liidese ja püsiva agendimälu suunas. Need platvormid tagavad OpenClaw’i kontseptuaalsed eelised parema usaldusväärsuse, turvalisuse ja organisatsioonilise toega.

Küsimused otsuse langetamiseks

Enne OpenClaw’i (või mis tahes autonoomse TI-agendi) juurutamist küsige endalt:

- Turvalisus: kas annaksite võõrale inimesele root-juurdepääsu sellele masinale? Kui mitte – miks anda see TI-le?

- Andmed: kas töötlete isikuandmeid, mis nõuavad vastavust? OpenClaw ei sobi.

- Kulu: kas on arvestatud kogukuludega (API, seadistamisaeg, turvariskid), mitte ainult riistvara hinnaga?

- Usaldusväärsus: kas juhuslikud failikustutamised ja ettearvamatu käitumine on aktsepteeritavad?

- Kontekst: kas see on eksperimentaalne projekt või SLA-ga tootmissüsteem?

Tahate teada konstruktiivseid õppetunde Clawdbot’i looja kogemusest? Teises osas analüüsime, kuidas üks arendaja saavutas 6 600 commit’i kuus produktiivsuse – õppetunnid, mis on rakendatavad mis tahes TI-toega projektidele, sõltumata tööriista valikust.

Kas olete tööl kokku puutunud autonoomsete TI-agentidega? Milline on teie kogemus? Arutleda saab kommentaarides või meie Telegrami kanalis.

Tahate õppida TI-tööriistu tööks turvaliselt valima?

Avatud moodul kursuselt mysummit.school: kuidas hinnata TI-agentide turvalisust, vältida turundusmuute ja arvutada tegelikku omamiskulu – ilma registreerimiseta.

Allikad

- Introducing OpenClaw – OpenClaw’i ametlik blogi – uue nime tutvustus, projekti filosoofia ja tegevuskava

- OpenClaw GitHub – ametlik repositoorium 110K+ tähega

- From Moltbot to OpenClaw: When the Dust Settles – dev.to – kaose ja projekti transformatsiooni kronoloogia

- Everything you need to know about Clawdbot/Moltbot – TechCrunch – projekti ja ümbernimetamise põhjalik ülevaade

- Cloudflare stock impact analysis – Yahoo Finance – turu finatsreaktsioon hype’ile

- Clawdbot hype explained – Thomas Eccel – viiraalsuse ja sotsiaalse kaskaadi analüüs

- Peter Steinberger background and PSPDFKit exit – What Is Skills – looja biograafia

- SlowMist and O’Reilly security analysis – Trending Topics – dokumenteeritud autentimishaavatavused

- Security risks and design limitations – Mashable – turvalisuse arhitektuursed piirangud

- Moltbot safety warnings – AI Tools Review – vale konfiguratsiooni riskid ja andmelekked

- User experience report on practical limitations – Reddit – reaalne kasutuskogemus, tokenite tarbimine

- Mac Mini phenomenon analysis – Business Insider – Mac Mini ostmise psühholoogia

- Mac Mini reality check and TCO analysis – AI Checker – omamiskulu analüüs

- PSPDFKit creator viral Mac Mini discussion – 36Kr – Clawdbot’i loomise kontekst

- n8n vs Make vs Zapier automation comparison – Digidop – automatiseerimisplatvormide võrdlus

- AutoGen vs LangChain technical comparison – LinkedIn – agendiraamistike võrdlus