OpenClaw 72 tunni jooksul: haavatavused, väljalasked ja arhitektuurilised piirangud. Veebruar 2026

Uskumatu, kuid kolme päevaga võib projekt liikuda “turvalise harrastusprojekti” staatusest dokumenteeritud CVE-ni hindega 2 punkti 100-st. Täpselt nii juhtus OpenClaw’ga 30. jaanuarist 2. veebruarini 2026 – turvalisus kukkus kokku, toode kiirenes ja arhitektuurilised piirangud said avalikult tunnistatud. Paradoks: mida rohkem kasutajaid, seda kiiremini tulevad ilmsiks fundamentaalsed probleemid.

Sarja esimeses osas analüüsisime projekti kriitiliselt ja lükkasime ümber Mac Mini müüdi. Teises osas – töövoo õppetunnid loojalt. Käesolev artikkel keskendub sellele, mis muutus sõna otseses mõttes viimaste päevade jooksul.

Haavatavused ja turvaintsidendid

CVE-2026-22708: kaudne käskluste sisestamine

CVE-2026-22708 (kaudne käskluste sisestamine prompti) – kõige tõsisem tehniline haavatavus, mis viimase kolme päeva jooksul dokumenteeriti. Kui OpenClaw’ brauseriskill skannib nakatunud veebisisu, võivad kõrge tähelepanukaaluga pahatahtlikud juhised tühistada kasutaja algsed kavatsused, mis võib viia suvaliste käskude täitmiseni. Haavatavus on seotud keelemudeli konteksti integreerimise mehhanismiga ja seda süvendavad agendi kõrgendatud õigused. Allikas: Penligent

ZeroLeaksi auditi tulemused

Terviklik turvaanalüüs ZeroLeaksi tööriistaga tõi esile kriitilised tulemused: OpenClaw sai Gemini 3 Pro-ga testimisel vaid 2 punkti 100-st, kusjuures andmete ekstraheerimise määr oli 84% ja edukate süstimiste määr 91%. See paneb mõtlema: süsteemipromptid, tööriistade konfiguratsioonid, mälufailid (SOUL.md, AGENTS.md) ja manustatud teave on minimaalsete jõupingutustega ekstraheeritvad. Allikas: The Decoder

Kolm kriitilist infrastruktuuri intsidenti

Lisaks üksikutele haavatavustele toimus kolm kriitilist infrastruktuuritaseme intsidenti:

Shodani intsident paljastas sadu eksemplare, mis töötasid parameetriga auth: "none" avalikes pilveteenustes (DigitalOcean, Hetzner jt), eksponeerides API-võtmeid, botitokeneid, autoriseerimise saladusi, täielikku vestlusajalugu ja käskude täitmise juurdepääsu. See intsident käivitas otseselt parameetri auth: none eemaldamise versioonis v2026.1.29. Allikas: NXCode

Pahatahtlik VS Code’i laiendus nimega “ClawdBot Agent” ilmus 27. jaanuaril ja paigaldas arendajate masinatesse ScreenConnect’i kaugjuurdepääsu trooja, kogudes mandaate ja API-võtmeid. Allikas: NXCode

Pahatahtlikud ClawdHubi oskused (14 allalaadimist 27.–29. jaanuari vahel) maskeerusid krüptovaluuta ja rahakoti automatiseerimistööriistadeks, levitades varastamisprogramme maskeeritud terminali käskude kaudu. Üks pahatahtlik oskus ilmus ClawdHubi avalehele enne eemaldamist, suurendades dramaatiliselt juhusliku paigaldamise tõenäosust. Allikas: Tom’s Hardware

$16 miljoni krüptopettus

Paralleelne $16 miljoni suurune krüptopettus kasutas ära kaootilise kolmekordse kaubamärgivahetuse (Clawdbot → Moltbot → OpenClaw) – petturid haarasid hüljatud Twitteri konto @clawdbot sekunditega, käivitasid võltstokenid $CLAWD Solana platvormil ja saavutasid lühiajaliselt $16 miljoni suuruse kapitalisatsiooni, enne kui see kukkus nullini. Allikas: NXCode

Tooteväljalasked ja muudatused

OpenClaw v2026.1.30 (31. jaanuar 2026)

Uuendus, mis keskendub arendaja mugavusele ja mudelite mitmekesisusele:

- Käsurea automaattäite automaatne seadistamine Zsh, Bash, PowerShelli ja Fishi jaoks parandab oluliselt liidese kasutusmugavust

- Kimi K2.5 ja Kimi Coding on tasuta saadaval vaikimisi – strateegiline samm, mis vastandub sellele, kuidas traditsioonilised platvormid seovad kasutajaid üheainsa mudeliga

- MiniMaxi autoriseerimise tugi võimaldab sujuvat mudelite vahetamist ühe sisselogimisega

- 6 sihitud Telegrami parandust: lõimede töötlemine, HTML-i renderdamine, edastamise kontekst, reaktsioonide töötlemine

OpenClaw v2026.1.29 (30. jaanuar 2026)

Fundamentaalne turvalisuse lähtestamine koos konfiguratsiooniparameetri auth: "none" lõpliku eemaldamisega. Arendusmeeskond kirjeldab seda muudatust kui “projekti ajaloo kõige olulisemat turvamuudatust”, kohustades kõiki paigaldusi rakendama kas tokenipõhist, paroolipõhist või Tailscale Serve’i autentimist.

Täiendavad kriitilised muudatused:

- npm-paketi kaubamärgivahetus (moltbot@latest → openclaw@latest)

- Laienduste nimeruumi migratsioon (@moltbot/* → @openclaw/*)

- Uuendatud taustprotsessi paigaldamine käsuga

openclaw onboard --install-daemon

34 turvacommit’i

Väljalasked sisaldasid 34 turvalisusega seotud commit’i ja masinkontrollitavaid turvamudeleid, mis viitavad varase kriitika tunnistamisele ja sihipärasele pöördele ettevõttetaseme kaitse tugevdamise suunas. Allikas: Dev.to

Soovite õppida TI-tööriistade turvalisust hindama?

Makset ei nõuta • Teavitus käivitumisel

Kriitilised piirangud ja arhitektuurilised avastused

Lisaks haavatavustele tuvastati rida struktuurseid piiranguid:

Käskluste sisestamine – lahendamata valdkonnaülene probleem

Käskluste sisestamine prompti on endiselt lahendamata probleem kogu tööstuses, mitte ainult OpenClaw’le omane. Arendaja Peter Steinberger märkis selgesõnaliselt, et see ründevektor on “hästi dokumenteeritud ja veel lahendamata”, soovitades kasutajatel kasutada võimsamaid mudeleid ja tutvuda turvalisuse parimate tavadega. Turvauurijad (Wired, The Verge) rõhutavad, et administraatoriõigustega agendid on nendele tehnikatele ebaproportsionaalselt haavatavad võrreldes olekuta vestlusbottidega. Allikas: Trending Topics

Pilve “ümbris” vs. tõeline kohalik käitamine

OpenClaw’ deklareeritud privaatsuseelis – kohalik töö – on osaliselt illusoorne. OpenClaw pöördub Anthropic Claude’i, OpenAI GPT või teiste pilve-API-de poole; see ei käita tipptasemel keelemudeleid kohapeal. Tõeline kohalik käitamine (Claude’i tasemega privaatsed mudelid kohalikul riistvaral) jääb 2026. aastal tehniliselt teostamata riistvarapiirangute ja arvutusnõuete tõttu – see on 2027+ aasta reaalsus. Allikas: NextWord Substack

Poliitikate ja õiguste lüngad

Poliitikate ja õiguste lüngad ilmnevad, kui kasutajad nõuavad ambitsioonikamat automatiseerimist. OpenClaw’l puuduvad keerukad piirajad, mis määraksid kindlaks, mida agentidel on lubatud teha, erinevalt sellest, mida nad nende õiguste piires otsustavad teha. See on kaardistamata territoorium, mis nõuab valusaid katse-eksitus-meetodeid, kui autonoomsete agentide kategooria küpseb. Allikas: NextWord Substack

Tarneahela riskid ClawdHubi kaudu

Tarneahela risk ClawdHubi – OpenClaw’ kogukonna oskuste registri – kaudu seab kolmandate osapoolte laiendusi paigaldavad kasutajad suvalise koodi täitmise ohtu alla. Cisco pahatahtliku oskuse “What Would Elon Do?” demonstratsioon näitas aktiivset andmeleket ja otsest käskluste sisestamist, kuigi algpõhjus oli kasutaja paigaldatud pahavara, mitte OpenClaw’ sisemine haavatavus. Allikas: Serenities AI

Ründepind sõnumirakenduste kaudu

Ründepind sõnumirakenduste integratsioonide kaudu hõlmab WhatsAppi, iMessage’it, Telegrami ja Discordi. Iga sõnumiplatvormi integratsioon kujutab potentsiaalset sisendusvektorit käskluste sisestamise rünnete jaoks, laiendades agendi välist haavatavust.

72 tunni muudatuste kokkuvõte

Viimased 72 tundi tõstatasid ebamugava küsimuse: kas käsureale juurdepääsuga autonoomset agenti on üldse võimalik tugevdada ettevõtte turvalisuse tasemeni? Projekt liikus nädalavahetuse hobist (200K+ kasutajat nädalaga) 34 turvacommit’ini, kuid Cisco, Penligenti ja Vectra uurijad nõustuvad ühes – fundamentaalsed arhitektuurilised kompromissid (kohalik autonoomia + terminali juurdepääs + mandaatide integratsioon) loovad lahutamatuid riske.

Turvauurijate konsensus on selge: OpenClaw ei ole ainulaadselt defektne; see on varajane, kasulik ja riskialdis. Järgmised 90 päeva näitavad, kas projekt suudab saavutada küpsuse turvaregulatsioonides, käitusaja piirajates ja jälgimistööriistades, mis on vajalikud selleks, et autonoomsetest agentidest saaks jätkusuutlik infrastruktuuriprimitiiv, mitte ootelolevad turvaintsidendid.

Strateegiline pööre: hüpelt kaitse tugevdamisele

Viimase 72 tunni sündmused tähistavad selget nihet OpenClaw’ trajektooris:

Sunnitud turvaküpsus. Parameetri auth: "none" lõplik eemaldamine versioonis v2026.1.29 kujutab pööret “kasv iga hinna eest” mentaliteedist “kohustuslikule turvalisusele”. Projekt ohverdab nüüd esmase seadistuse lihtsuse baasilise kaitse nimel.

Tekib küsimus: kui baasiline autentimine on “lihtsuse ohverdamine”, siis kui turvaline oli kiire kasvu faas 200K+ kasutajaga? Parameetri auth: "none" eemaldamine ei ole niivõrd strateegiline valik, kuivõrd sunnitud reaktsioon pärast Shodani intsidenti, mis paljastas sadu avalikke eksemplare koos API-võtmetega.

Mudelite demokratiseerimine. Kimi K2.5 tasuta pakkumine vaikimisi adresseerib otseselt “API kulude” kriitikat. See suunab projekti eemale kallite lääne keelemudelite sõltuvusest jätkusuutlikuma kulumudelini globaalsetele kasutajatele.

Käsurea utiliit kui konkurentsieelis. Fookus terminali automaatsel seadistamisel ja arendaja mugavusel annab märku, et OpenClaw liigub “Mac Mini” esteetikast kaugemale, kujunedes tõeliseks produktiivsuse tööriistaks edasijõudnud kasutajatele.

Ootuste juhtimine. Dokumenteerides avalikult süsteemseid riske nagu käskluste sisestamine ja oma “pilve ümbrise” olemust, liigub projekt “TI-ime” narratiivist läbipaistva identiteedini – “kasutaja kontrolli all olev sõltumatu infrastruktuur”.

Mida see tähendab otsustajatele

Kui kasutate juba OpenClaw’d:

- Uuendage viivitamatult versioonile v2026.1.30

- Kontrollige, et

auth: "none"ei ole kasutusel - Vaadake üle ClawdHubist paigaldatud oskused

- Vahetage API-võtmed, kui eksemplar oli avalikult kättesaadav

Kui kaalute OpenClaw’d:

- Tunnistage, et tegemist on reaalajas kaitse tugevdamisega

- Oodake 2–3 nädalat turvaparanduste stabiliseerumiseks

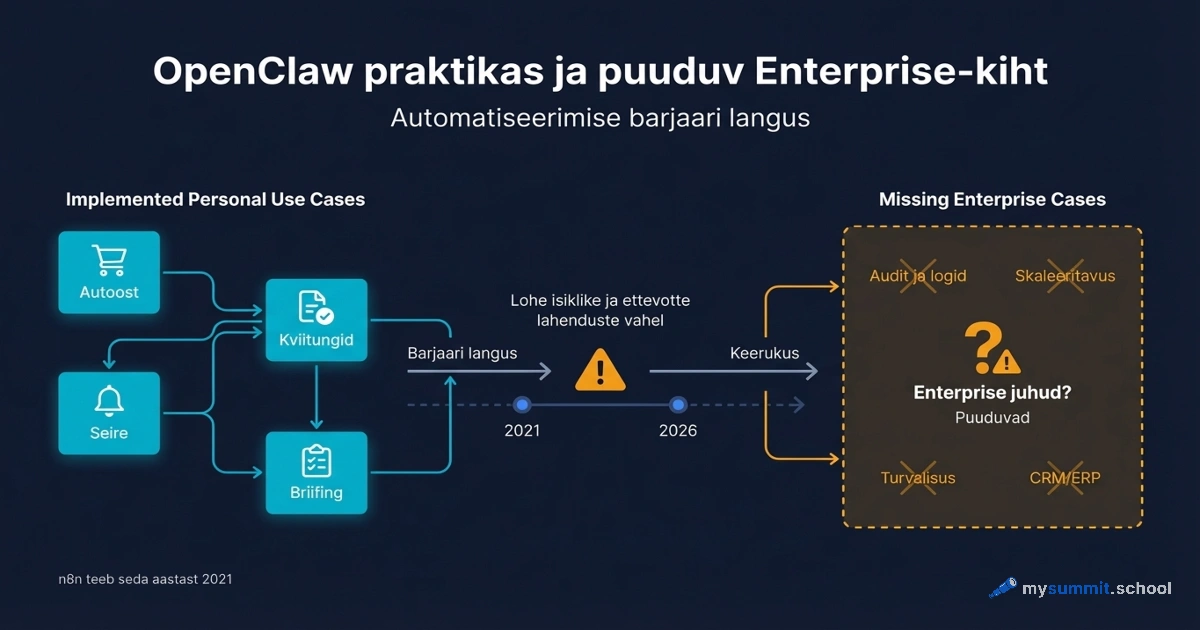

- Alternatiivid (LangChain, n8n, AutoGen) on tööstuslikuks kasutamiseks küpsemad

Strateegiliseks planeerimiseks:

- OpenClaw demonstreerib nõudlust kohalike TI-agentide järele

- “Turvalisus kõigepealt” lähenemine on nüüd arendusplaanis ilmne

- Kontseptuaalsed innovatsioonid kohandatakse küpsetele platvormidele

Sarja jätk: Esimeses osas – projekti täielik kriitiline analüüs, Mac Mini müüt ja alternatiivide võrdlus. Teises osas – töövoo ja produktiivsuse õppetunnid loojalt.

Jälgite OpenClaw’ uuendusi? Arutada saab kommentaarides või meie Telegrami kanalis.

Soovite õppida TI-agente turvaliselt juurutama?

Avatud moodul kursuselt mysummit.school: TI-tööriistade turvalisuse hindamine, arhitektuuriliste riskide analüüs ja õigete lahenduste valimine ettevõttele – ilma registreerumiseta.

Allikad

- Penligent Security Post-Mortem – CVE-2026-22708 üksikasjalik audit ja arhitektuurilised soovitused

- The Decoder: ZeroLeaks Analysis – turvatestimise tulemused (2/100 punkti)

- NXCode: Complete Guide 2026 – Shodani kaudu paljastamine, VS Code’i pahavara, intsidentide kronoloogia

- Tom’s Hardware: Malicious Skills – ClawdHubi pahatahtlike oskuste analüüs

- Reddit: v2026.1.30 Release – ametlik muudatuste loend, tasuta mudelid

- Dev.to: From Moltbot to OpenClaw – 34 turvacommit’i, transformatsiooni analüüs

- Trending Topics: 2 Million Visitors – käskluste sisestamine kui valdkonnaülene probleem

- NextWord Substack: Ambient AI – kohaliku käitamise piirangud, poliitikate lüngad

- Serenities AI: Cisco Research – tarneahela riskid ClawdHubi kaudu