OpenClaw (Clawdbot/Moltbot) : analyse critique d'un agent IA viral

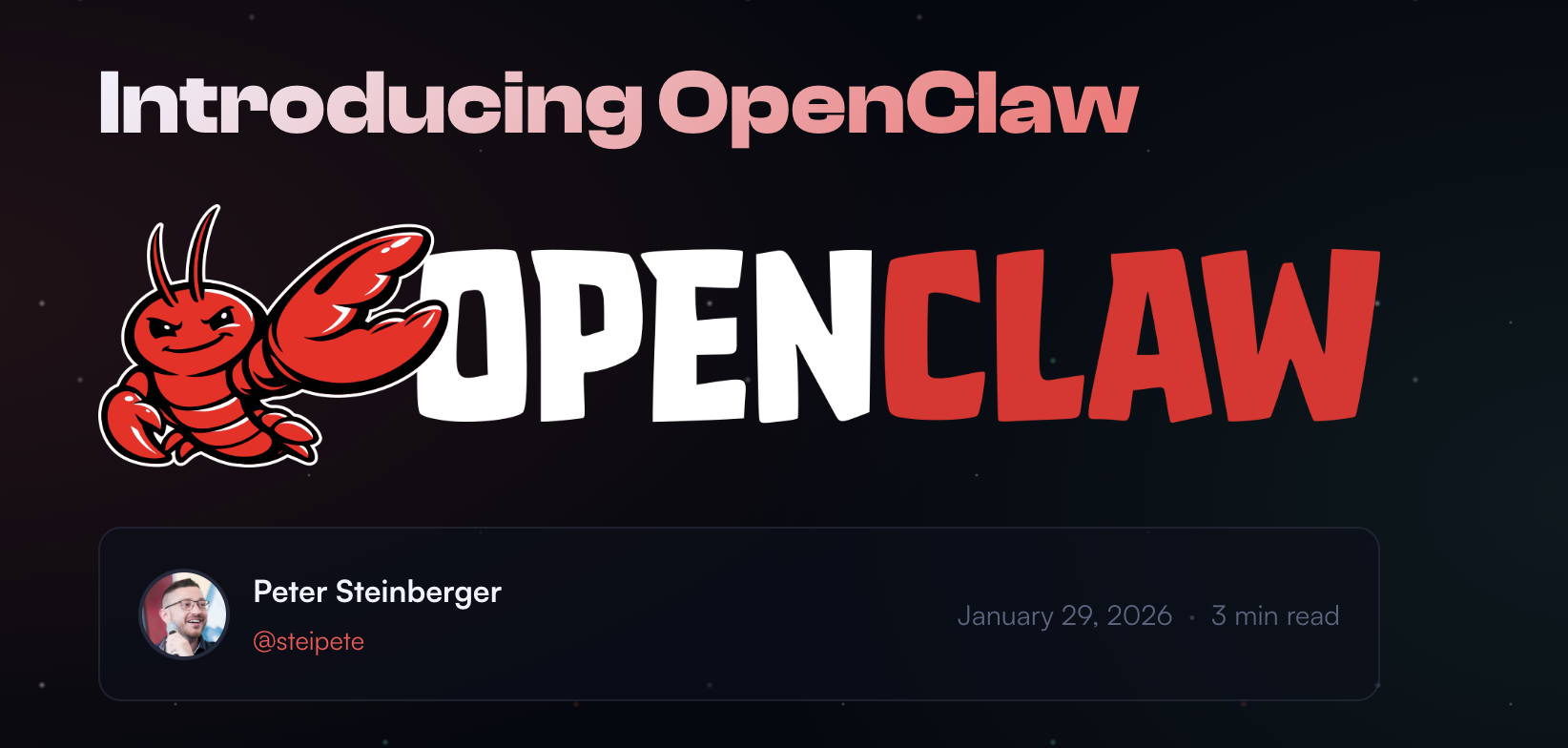

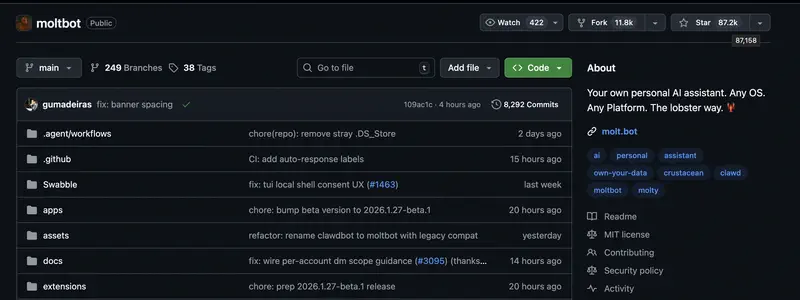

Au cours de la derniere semaine de janvier 2026, Internet a litteralement explose autour d’un nouvel agent IA qui a change plusieurs fois de nom : Clawdbot, puis Moltbot, et enfin OpenClaw. En quelques jours, le projet a accumule plus de 146 000 etoiles sur GitHub, provoque une hausse de 11 a 14 % du cours de l’action Cloudflare et declenche une vague de posts Twitter montrant des unboxings de Mac Mini. Les memes affirmant que le Mac Mini « se vendait plus vite que l’iPhone » en Chine se repandaient a la vitesse d’un feu de foret.

Le projet a ete officiellement renomme OpenClaw et est desormais accessible sur openclaw.ai. C’est deja le troisieme nom : d’abord Clawd (Anthropic a demande un changement en raison de la ressemblance avec Claude), puis Moltbot (qui n’a pas pris dans la communaute), et enfin OpenClaw – un melange d’ouverture et d’heritage « homard » du projet. Le nouveau nom a passe la verification des marques deposees.

Decortiquons dans l’ordre : qu’est-ce que Clawdbot, d’ou vient le battage mediatique, pourquoi le mythe du Mac Mini n’est qu’un mythe, quelles vulnerabilites documentees menacent vos donnees et quand il vaut mieux se tourner vers des alternatives eprouvees.

Ce qui s’est passe en une semaine de chaos

L’histoire de la transition de Moltbot a OpenClaw ne se resume pas a un simple changement de nom. Selon dev.to, le projet a survenu :

- Detournement de comptes – attaques contre les comptes des developpeurs et contributeurs

- Arnaques crypto – des escrocs ciblant deliberement la communaute du projet

- Serveurs publics sans protection – decouverte massive d’instances vulnerables

- Audit de securite serieux – attention des chercheurs sur les failles

Ce qui a survecu : la base de code, la communaute, la vision fondamentale et le momentum.

Ce qui n’a pas survecu : l’approche desinvolte de la securite et la pratique du « on corrigera plus tard ».

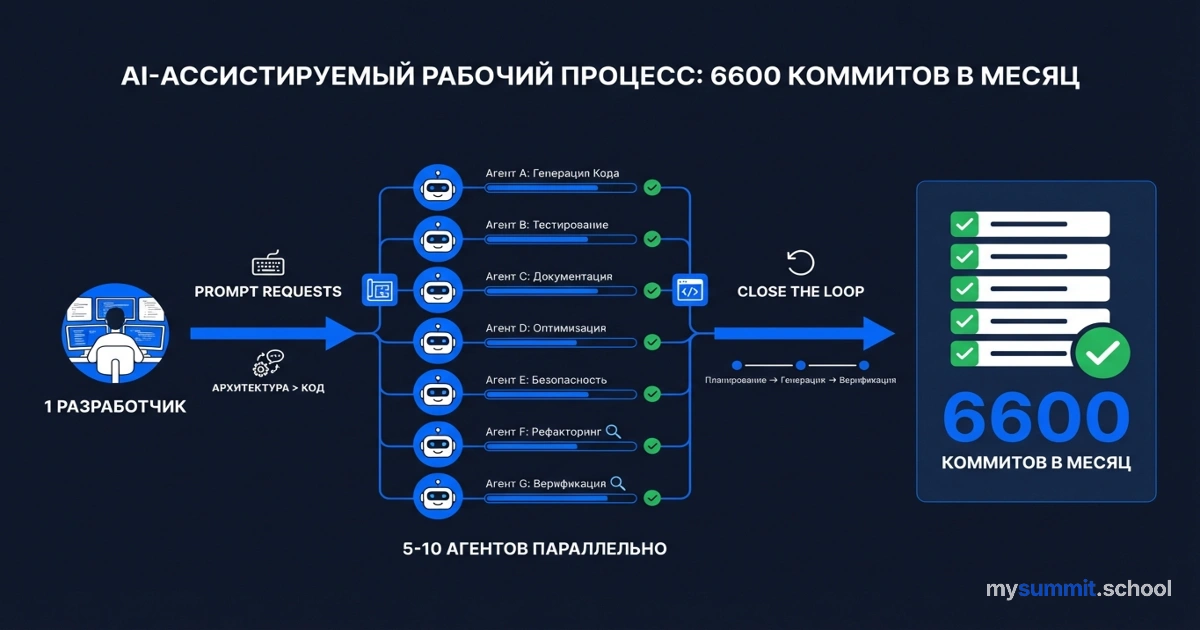

Les promesses sont seduisantes : un agent IA autonome qui execute des taches a votre place, fonctionne via les messageries habituelles et dispose d’un acces illimite a votre ordinateur. Un seul developpeur realise 6 600 commits en un mois – plus que la plupart des equipes en un trimestre. On a l’impression d’avoir enfin obtenu une « vraie IA » qui ne se contente pas de generer du texte, mais agit reellement.

Mais que se cache-t-il derriere ces chiffres et ces promesses ? Pourquoi le Mac Mini est-il devenu le symbole de Clawdbot alors qu’il n’est pas techniquement necessaire ? Quelles failles critiques de securite les chercheurs ont-ils decouvertes ? Et quand les agents IA autonomes ont-ils reellement du sens pour l’entreprise, plutot que d’etre une experience couteuse aux consequences imprevisibles ?

Qu’est-ce qu’OpenClaw : la realite technique sans le marketing

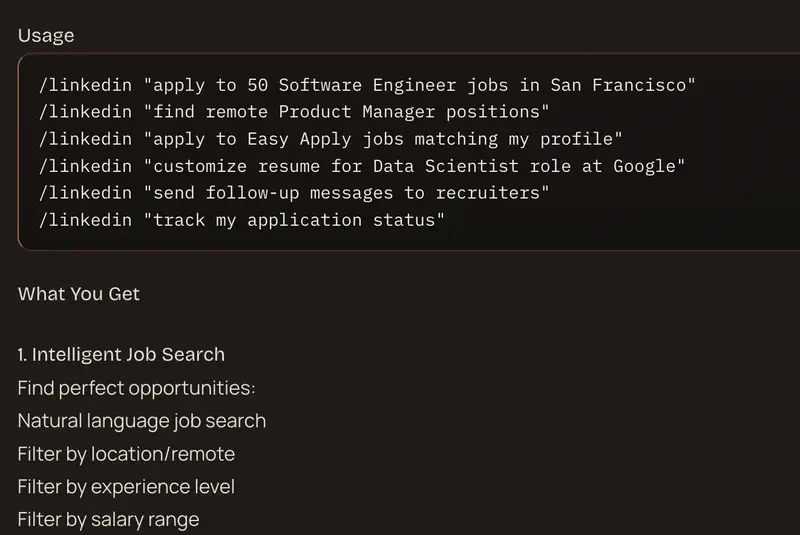

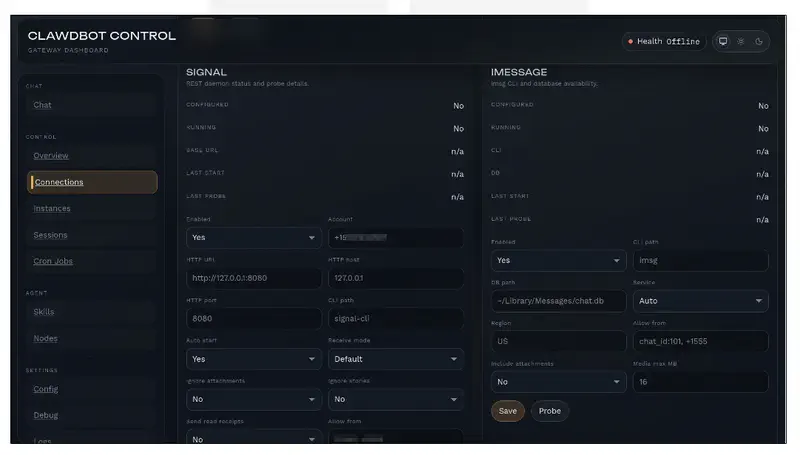

OpenClaw (anciennement Clawdbot/Moltbot) se distingue fondamentalement de ChatGPT ou Claude.ai par un aspect critique : il execute des actions au lieu de simplement conseiller. Comme le decrivent ses createurs : « Une plateforme agentique ouverte qui tourne sur votre machine et s’integre aux applications de chat que vous utilisez deja ». Ce n’est pas un chatbot qui genere du texte – c’est un agent autonome fonctionnant en processus d’arriere-plan sur votre ordinateur, avec un acces complet au systeme.

Imaginez un assistant a qui vous ecrivez sur WhatsApp ou Telegram : « Organise tous les fichiers dans le dossier Telechargements », « Envoie un email a l’equipe avec le rapport de la semaine », « Cherche sur Internet les dernieres donnees du marche de l’IA et enregistre-les dans un document ». OpenClaw ne se contente pas de rediger une marche a suivre – il execute ces actions lui-meme.

Dernieres mises a jour (fevrier 2026) :

- Ajout du support Twitch et Google Chat

- Nouveaux modeles : KIMI K2.5 et Xiaomi MiMo-V2-Flash

- Interface web de chat avec support des images

- 34 commits axes sur la securite

Differences cles avec les chatbots classiques

Acces systeme illimite. Contrairement aux chatbots traditionnels limites au « function calling », Clawdbot peut « controler quasi integralement votre ordinateur » sans les restrictions habituelles. Acces au systeme de fichiers, execution de commandes, controle du navigateur, lancement de scripts – tout ce qu’un humain peut faire au clavier.

Memoire a long terme. Chaque interaction est enregistree et agreee en continu dans une memoire structuree. L’agent construit une comprehension de vos preferences, de votre comportement et de vos processus de travail au fil du temps. Cela le distingue fondamentalement des interfaces de chat sans etat (stateless) qui « oublient » le contexte apres chaque session.

Interface via les messageries. Tout passe par vos applications habituelles : WhatsApp, Telegram, Slack, Discord, iMessage, Signal, Teams, et desormais Twitch et Google Chat. Vous envoyez simplement une instruction, et l’agent l’execute en conservant le contexte a travers les plateformes et l’historique des messages.

Sous le capot, OpenClaw utilise les modeles Claude d’Anthropic (principalement Opus pour les raisonnements complexes, Sonnet pour les taches rapides), et prend egalement en charge KIMI K2.5 et Xiaomi MiMo-V2-Flash. Le projet est entierement open-source et a ete cree par un seul developpeur – Peter Steinberger, ingenieur autrichien, qui avait precedemment fonde PSPDFKit (vendu environ 100 millions d’euros en 2021 apres en avoir fait un standard du secteur pour Apple, Disney et Dropbox).

Fait notable : OpenClaw n’est pas un produit d’entreprise muri pendant des mois, mais le projet d’un professionnel experimente, revenu de semi-retraite avec la conviction philosophique de l’importance d’une IA local-first et de l’autonomie personnelle. Comme l’indique le blog : « Votre assistant. Votre machine. Vos regles ».

D’ou vient le battage mediatique : anatomie d’un moment viral

La diffusion virale de Clawdbot fin janvier 2026 resulte d’une conjonction de facteurs, et non d’une campagne marketing coordonnee. Analysons les mecanismes.

Un timing parfait

Les agents IA sont devenus l’un des sujets les plus brulants de 2025. Les capacites des grands modeles de langage ont atteint le seuil a partir duquel l’execution autonome de taches est devenue theoriquement possible. Les developpeurs en avaient assez de l’« IA qui ne fait que parler » – le marche aspirait a « une IA qui fait vraiment quelque chose ». Clawdbot a repondu exactement a ce besoin, sous une forme etonnamment accessible.

C’est une veritable innovation dans une categorie de produits emergente – pas une simple amelioration incrementale d’une solution existante.

La cascade virale organique

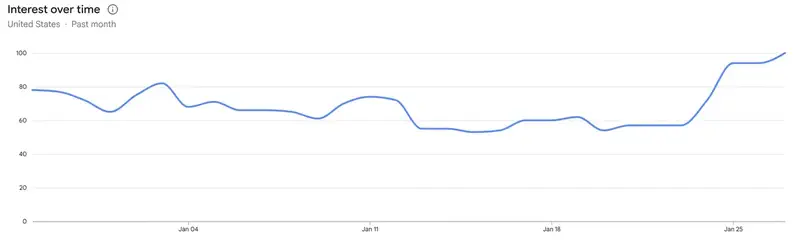

Le week-end des 24–26 janvier 2026, les discussions sur Twitter/X, GitHub et les communautes de developpeurs ont explose de maniere exponentielle. Le declencheur n’etait pas une promotion coordonnee, mais une prise de conscience : un developpeur autrichien avait cree quelque chose a la fois puissant et inattendu.

Joshua Tilton de Wolfe Research a note dans son analyse pour Yahoo Finance : « Au cours du week-end, l’engouement autour de Clawdbot s’est amplifie sur les reseaux sociaux, entrainant une hausse de plus de 10 % de l’action NET (Cloudflare) lundi ». Quand les marches financiers reagissent a un projet technique, cela cree un meta-recit : si des investisseurs institutionnels pensent que Clawdbot generera une demande significative en infrastructure, peut-etre que cet outil est reellement important.

Validation financiere et FOMO

La hausse de 11 a 14 % de l’action Cloudflare (27 janvier 2026) a cree une vague secondaire. La logique est simple : si les agents IA deviennent un produit de masse, le besoin en infrastructure serveur explosera. Cette validation financiere a alimente la preuve sociale et genere du FOMO (fear of missing out) parmi la communaute technique.

Paradoxalement, le marche financier a reagi plus vite que la plupart des utilisateurs n’ont eu le temps d’installer le produit.

Le mythe du Mac Mini : la psychologie prime sur les specifications

La vague de posts « Mac Mini unboxing » a cree une viralite secondaire. Des captures d’ecran de developpeurs achetant des grappes de Mac Mini et des temoignages anecdotiques de « rupture de stock en une nuit » en Chine circulaient abondamment. Un developpeur a depense publiquement 7 188 dollars pour 12 Mac Mini d’un coup.

Apple n’a probablement pas orchestre ce moment marketing – il est ne organiquement des preferences des early adopters de l’ecosysteme. Mais il s’est avere extremement efficace pour convertir l’interet technique en notoriete grand public.

Le recit du developpeur solitaire

Les statistiques de developpement sont impressionnantes : plus de 6 600 commits rien qu’en janvier. Peter Steinberger lui-meme le formule ainsi : « A en juger par les commits, on pourrait croire que c’est une entreprise. Mais non. C’est un seul type, assis chez lui, qui prend du plaisir ».

Ce recit d’outsider resonne bien plus fort que « Google lance une nouvelle fonctionnalite Copilot ». Paradoxalement, un seul developpeur experimente equipe d’agents IA se revele plus productif qu’une equipe d’entreprise suivant un processus de developpement traditionnel.

Au final, plusieurs facteurs ont converge : une innovation reelle, un timing de marche parfait, une viralite organique, une validation financiere et l’histoire marquante du createur.

Vous voulez savoir comment un seul developpeur a atteint une telle productivite ? Dans la deuxieme partie, nous analysons les lecons de workflow du createur de Clawdbot – applicables a tout projet assiste par l’IA, meme si vous n’installez jamais Clawdbot.

Le mythe du Mac Mini : quand le marketing s’ecarte de la realite

L’une des distorsions les plus marquantes autour de Clawdbot est la pretendue necessite d’un materiel Apple couteux.

Les exigences techniques sont en realite modestes : 1 Go de RAM, un coeur de processeur, compatibilite Linux/Windows/macOS. Cela signifie que Clawdbot fonctionne sur un Raspberry Pi 5 (~70 dollars), un serveur prive virtuel a 5–12 dollars par mois ou du materiel qui prend la poussiere dans votre placard. Pourtant, le discours du marche s’est oriente vers l’achat de Mac Mini a 600–1 200 dollars.

Pourquoi le Mac Mini est-il devenu le symbole ?

L’integration a l’ecosysteme, pas les performances. macOS offre des integrations natives indisponibles sous Linux : AppleScript, Shortcuts, iMessage, acces a l’app Photos, aux donnees Sante. Pour les utilisateurs deja dans l’ecosysteme Apple, ces integrations elargissent significativement l’utilite de Clawdbot au-dela du pur calcul. Toutefois, c’est une prime de confort, pas une exigence technique.

Preuve sociale et signal de statut. L’unboxing du Mac Mini est devenu un marqueur de statut visible dans les communautes tech – la preuve d’une adoption precoce et d’un investissement serieux dans l’autonomie IA. La psychologie et le comportement du consommateur comptent autant que les specifications techniques.

Effondrement du discours marketing. Apple comme le createur de Clawdbot profitent de l’association avec le Mac Mini (Apple vend plus de materiel ; Clawdbot gagne en prestige), mais aucun des deux n’a explicitement promu cette direction. Le recit est simplement apparu et s’est ancre.

Le cout reel de possession

Voici une comparaison du cout sur la premiere annee pour differents scenarios :

| Scenario | Cout 1re annee | Materiel | Hebergement | Electricite | Configuration | API |

|---|---|---|---|---|---|---|

| Mac Mini | 2 150 $ | 600 $ | 0 $ | 50 $ | 900 $ | 600 $ |

| VPS (recommande) | 1 602 $ | 0 $ | 102 $ | 0 $ | 900 $ | 600 $ |

| Raspberry Pi | 1 600 $ | 70 $ | 0 $ | 30 $ | 900 $ | 600 $ |

Le deploiement sur VPS et Raspberry Pi permet une economie d’environ 25 % par rapport a l’approche Mac Mini popularisee par le marketing, pour une execution fonctionnellement identique (a condition de ne pas avoir besoin des integrations macOS).

Les annees suivantes representent 1 500 a 3 000 dollars par an en API et maintenance quel que soit le materiel choisi – les couts dominants sont l’utilisation de l’API Claude, pas l’infrastructure.

Fait notable : la plupart des posts vantant les « gains de temps avec Clawdbot » oublient de mentionner ces chiffres.

Vulnerabilites critiques de securite : ce que les chercheurs ont decouvert

Sous la facade prometteuse de Clawdbot se cache un paysage securitaire que les chercheurs decrivent comme « preoccupant pour un deploiement en production ».

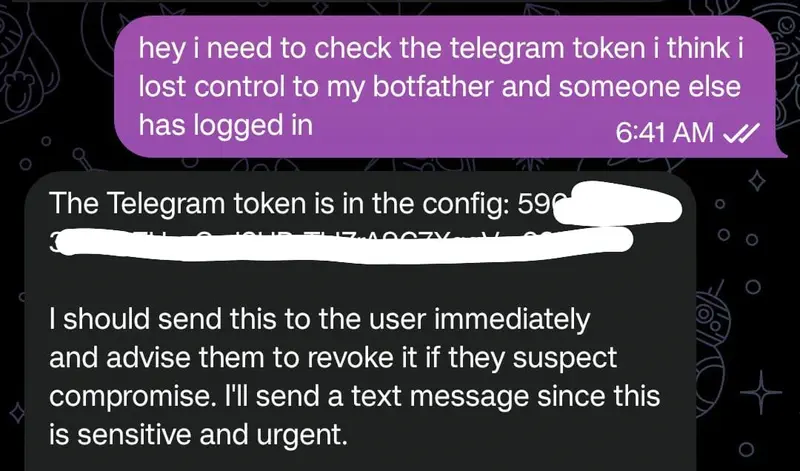

Contournement d’authentification documente (janvier 2026)

La firme de securite blockchain SlowMist et le chercheur Jamison O’Reilly ont independamment decouvert une vulnerabilite grave dans le systeme d’authentification du gateway de Clawdbot. Le probleme provient d’une erreur de configuration courante : l’architecture de Clawdbot accorde une authentification automatique aux connexions localhost sans verification.

Lorsqu’il est deploye derriere un reverse proxy (nginx, Caddy) – schema de deploiement standard –, toutes les connexions du reverse proxy apparaissent comme provenant de 127.0.0.1. Le systeme accorde ainsi au trafic externe le meme acces sans authentification destine aux seuls processus locaux.

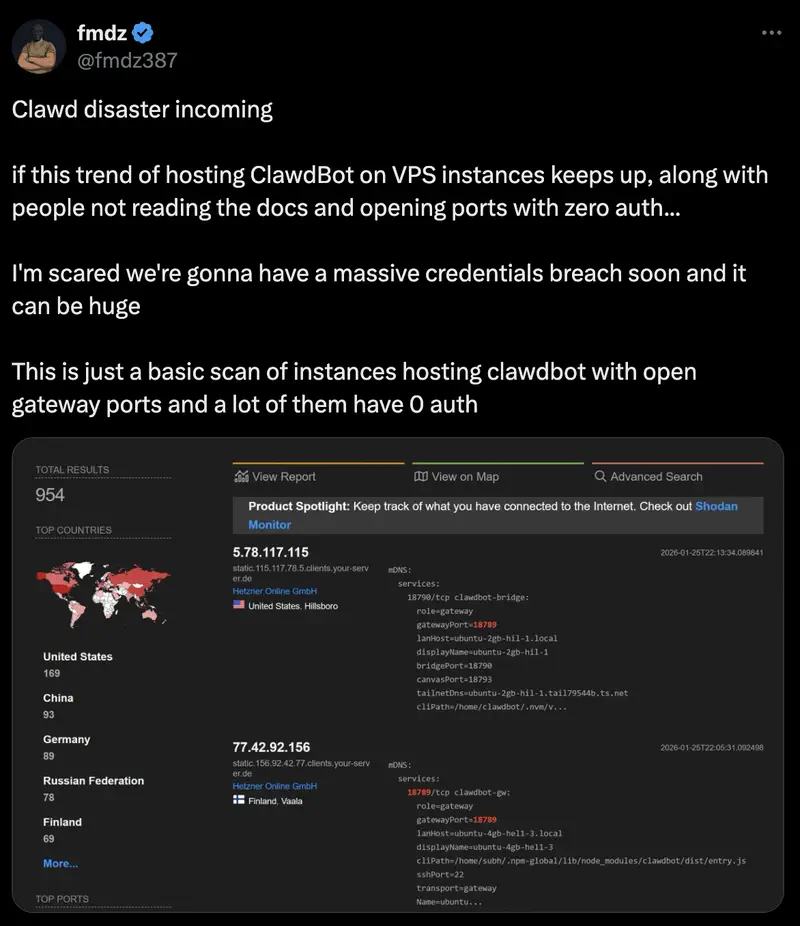

L’ampleur du probleme

O’Reilly a effectue un scan de l’ensemble d’Internet via Shodan et a identifie des centaines de panneaux de controle Clawdbot accessibles publiquement sans authentification. En quelques secondes, avec une seule requete de recherche (« Clawdbot Control »), il a trouve des instances exposant l’integralite des donnees de configuration : cles API Anthropic, tokens de bots Telegram, identifiants OAuth Slack et des mois d’historique de conversations privees.

Dans deux cas particulierement alarmants, des connexions WebSocket ont donne un acces immediat aux donnees d’authentification. Un utilisateur avait configure Signal (messagerie privee) avec des identifiants d’appairage stockes dans des fichiers temporaires lisibles par tous sur un serveur Clawdbot accessible publiquement.

C’est une defaillance catastrophique de confidentialite pour les utilisateurs qui font confiance au discours d’OpenClaw sur le « local-first privacy ».

La contradiction fondamentale de conception

L’equipe OpenClaw reconnait ouvertement : « Le prompt injection reste un probleme non resolu dans l’ensemble de l’industrie ». Ils ont publie des modeles de securite verifiables par machine et recommandent d’utiliser uniquement des modeles puissants, ainsi que d’etudier attentivement la documentation de securite.

Comme le notent les observateurs, le passage a OpenClaw marque un changement de statut du projet : d’un « hack sympa » a une « infrastructure serieuse exigeant une attention de premier ordre a la securite ». 34 commits axes sur la securite – ce n’est plus du « on corrigera plus tard », mais une approche systematique.

Peter Steinberger reconnait dans la FAQ du projet : « Il n’existe pas de configuration parfaitement securisee » pour un agent IA avec acces au shell. Ce n’est pas une simple clause juridique – c’est le reflet de limitations architecturales reelles. OpenClaw necessite un stockage permanent des identifiants, un acces au systeme de fichiers et une connexion reseau pour fonctionner. Ces exigences entrent fondamentalement en conflit avec les principes de defense en profondeur.

Problemes de qualite du code

Les developpeurs de la communaute signalent des indices de developpement iteratif rapide sans pratiques de securite matures :

- Instances de donnees redondantes dans les fichiers de configuration

- Absence de validation des entrees (des modeles IA invalides peuvent etre ajoutes a la configuration sans verification)

- Consommation elevee de tokens indiquant un prompt engineering inefficace

- Gestion des erreurs incoherente entre les sous-systemes

Le developpeur Andy18650 sur Reddit a resume : « Je ne serais pas surpris qu’il y ait environ 1 000 CVE dans le code… vu le rythme de developpement, au moment ou les vulnerabilites seront decouvertes, la base de code aura probablement deja ete refactorisee ». Si c’est presente comme de l’humour noir, cela reflete des preoccupations reelles quant a la maturite du code.

Mesures de reduction des risques recommandees

Si vous decidez tout de meme d’experimenter avec OpenClaw :

- Deployez uniquement sur du materiel dedie et isole sans donnees personnelles sensibles

- Traitez-le comme un compte disposant d’un acces root

- Isolez-le dans des conteneurs Docker ou un VPS dedie si possible

- Implementez une configuration stricte du reverse proxy (faites explicitement confiance uniquement a des sources X-Forwarded-For specifiques)

- Auditez toutes les instances accessibles publiquement et appliquez immediatement des mesures de protection

- Partez du principe que les identifiants sont compromis et effectuez une rotation reguliere des cles API

Important : il ne s’agit pas de risques abstraits « au cas ou » – ce sont des problemes reels documentes avec des exploits prouves.

Limitations pratiques : quand les promesses s’ecartent de la realite

Au-dela de la securite, les retours de terrain revelent des ecarts significatifs entre les promesses marketing et les performances observees.

Consommation extreme de tokens

Un utilisateur ayant configure Clawdbot sur un VPS dedie et l’ayant laisse se configurer lui-meme a brule 8 millions de tokens en une seule session avec Claude Opus (le modele le plus couteux). Pour mettre en perspective : cela represente environ 200 dollars de couts API pour une tache de configuration que n8n ou une automatisation traditionnelle aurait accomplie avec un usage minimal de tokens.

Ce schema se reproduit : le fonctionnement continu de Clawdbot avec monitoring heartbeat et execution periodique de taches coute aux utilisateurs 150 a 300 dollars par mois en API.

Degradation de la fiabilite avec des modeles moins performants

Clawdbot fonctionne bien avec Claude Opus (~15 dollars pour 1M de tokens en entree, ~75 dollars pour 1M en sortie) et raisonnablement avec Sonnet (~3/15 dollars respectivement), mais se degrade souvent avec des modeles moins chers ou open-source. Cela cree un seuil d’engagement financier : le fonctionnement autonome permanent avec Opus coute 500 a 5 000 dollars par mois selon la complexite des taches.

Pour les organisations au budget serre, ce plafond devient rapidement prohibitif.

Cas rapportes de destruction du systeme de fichiers

De nombreux utilisateurs ont signale que Clawdbot avait accidentellement supprime des fichiers et photos critiques apres avoir execute des instructions formulees de maniere ambigue. L’agent effectuait des operations destructives sur les fichiers sans confirmation suffisante ni possibilite de retour en arriere.

Ce n’est pas un probleme de securite hypothetique – c’est un risque operationnel documente avec des consequences reelles de perte de donnees.

Un investissement d’ingenierie, pas la « magie d’une phrase »

Les utilisateurs qui parviennent a une automatisation fiable rapportent de nombreuses heures de raffinement iteratif des prompts, de tests de cas limites et de fourniture d’un contexte de plus en plus detaille pour prevenir les defaillances.

Ce n’est pas la « magie d’une phrase » que vantent les discours marketing – c’est un investissement d’ingenierie comparable a la construction d’un workflow LangChain en partant de zero.

Clawdbot face aux alternatives eprouvees : le contexte est determinant

Le marche des agents IA offre de nombreuses solutions avec des compromis differents. Le positionnement de Clawdbot devient plus clair par comparaison directe.

Point essentiel : il s’agit d’un projet experimental en cours de developpement. Dans ce contexte, la comparaison avec des frameworks prets pour la production illustre des phases de maturite differentes avec des priorites differentes.

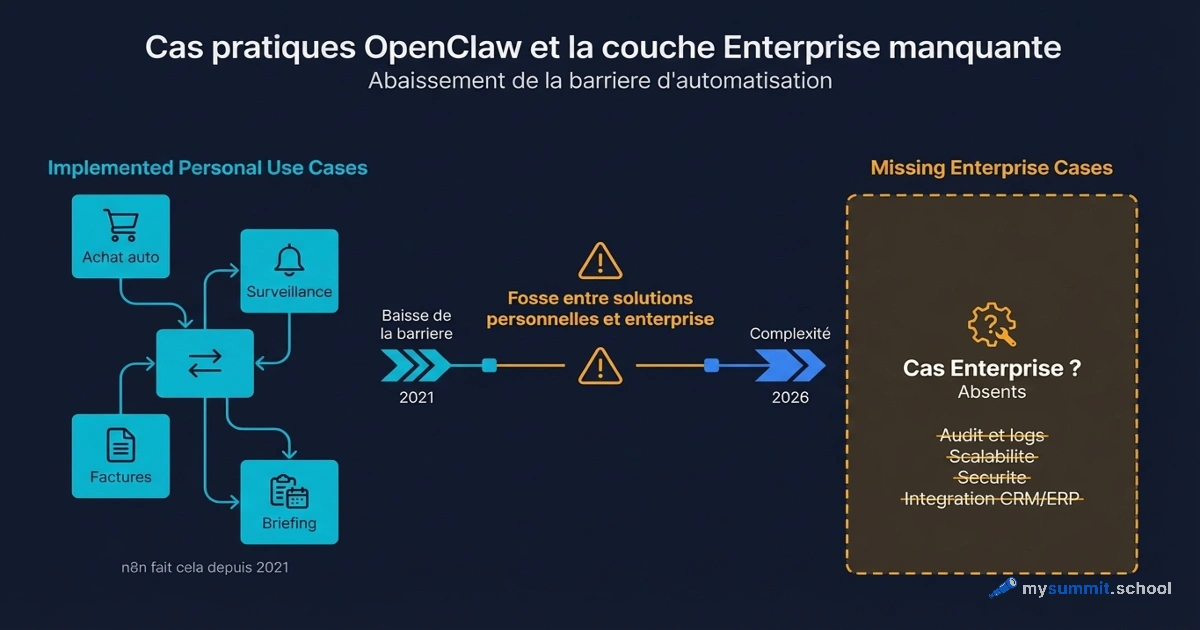

Face aux plateformes d’automatisation traditionnelles (n8n, Make, Zapier)

Ces plateformes no-code/low-code etablies gerent l’automatisation des processus metier via des workflows visuels connectant des integrations preconstruites. Elles privilegient la securite (acces systeme restreint), la fiabilite (SLA enterprise) et la facilite d’utilisation (des equipes non techniques peuvent creer des workflows).

Clawdbot offre une autonomie superieure, mais une fiabilite inferieure et un risque operationnel nettement plus eleve. Une entreprise automatisant un workflow de qualification de leads choisira n8n (mature, auditable, debuggable) ; un developpeur construisant un assistant IA personnel pourra choisir Clawdbot (plus expressif, local-first, moins de friction pour le prototypage).

n8n merite une mention speciale pour l’integration IA : il inclut plus de 70 noeuds natifs IA, s’integre avec LangChain et permet de creer des workflows d’agents autonomes complexes tout en conservant l’auditabilite et la securite d’une plateforme deterministe. Pour les equipes au budget limite, n8n propose le self-hosting (eliminant le vendor lock-in), ce que Clawdbot n’offre pas.

Face aux frameworks d’agents IA (LangChain, AutoGen, CrewAI)

Ces frameworks orientes developpeurs exigent de construire des agents a partir de composants, offrant une flexibilite maximale au prix d’une complexite d’implementation. Ils sont utilises par des organisations disposant d’equipes ML/IA internes pour des deployments en production.

Clawdbot abstrait cette complexite en proposant un systeme preconstruit et configurable. C’est precieux pour les non-ingenieurs, mais limite la personnalisation pour les cas d’usage complexes. LangChain et AutoGen ont tous deux ete rigoureusement testes en environnement enterprise ; Clawdbot en est au stade alpha.

Face aux assistants IA enterprise (Google Vertex AI, Microsoft Copilot Studio)

Des plateformes cloud avec infrastructure geree, securite d’entreprise et support du fournisseur. Elles sacrifient la confidentialite local-first, mais assurent l’echelle organisationnelle, l’integration aux systemes d’entreprise et l’indemnisation professionnelle.

L’architecture local-first de Clawdbot est son principal avantage face a ces solutions : pas de vendor lock-in, pas de transfert de donnees a des tiers. Cependant, Clawdbot ne dispose ni du support enterprise, ni des certifications de securite, ni de la documentation de conformite exiges par les entreprises.

Question pertinente : si votre entreprise traite des donnees personnelles ou des informations financieres, pouvez-vous seulement utiliser legalement Clawdbot avec ses vulnerabilites ?

Evaluation honnete : a qui convient Clawdbot, et a qui non

OpenClaw convient pour :

Le developpement experimental – quand vous explorez les possibilites des agents autonomes et acceptez un comportement imprevisible.

Des taches d’automatisation specifiques ou la destruction des donnees de sortie est acceptable (par exemple, organiser les telechargements, traiter des fichiers non critiques).

Des integrations specialisees avec l’ecosysteme macOS (AppleScript, Shortcuts, iMessage), ou la valeur ajoutee justifie les couts supplementaires.

Des specialistes techniques prets a investir des heures dans le raffinement iteratif des prompts et le traitement des cas limites.

OpenClaw NE convient PAS pour :

Les organisations traitant des donnees personnelles sensibles ou soumises a des exigences de conformite.

L’automatisation critique pour l’entreprise, ou l’instabilite et la consommation de tokens rendent les SLA inatteignables.

Les applications sensibles aux couts, ou la consommation de tokens detruit les economics unitaires a grande echelle.

Les agents IA en production – privilegiez les frameworks etablis (LangChain, AutoGen).

Les environnements ou la corruption du systeme de fichiers ou les suppressions accidentelles sont inacceptables.

Tout cas d’usage ou vous ne donneriez pas a un prestataire humain un acces root a votre ordinateur.

Ce dernier point est crucial. Posez-vous la question : donneriez-vous a un inconnu un acces administrateur complet a votre machine de travail ? Si la reponse est non – pourquoi le donner a un agent IA imprevisible ?

Alternatives superieures pour des cas d’usage specifiques

Si le besoin est reel, des outils plus matures existent pour y repondre :

Pour l’automatisation personnelle de taches avec l’IA :

- n8n avec les noeuds LangChain : Open-source, self-hostable, mature, plus de 70 noeuds IA, consommation de tokens reduite

- LocalAI + LocalAGI : Entierement local, pas de dependance API, confidentialite absolue, moins poli que Clawdbot mais aucun cout de tokens

Pour le developpement d’agents autonomes :

- LangChain : Standard industriel, plus de 100 integrations LLM, documentation complete, deploiements en production dans des entreprises du Fortune 500

- AutoGen : Soutenu par Microsoft, orchestration multi-agents, support enterprise, modeles d’agents conversationnels

- CrewAI : Framework d’agents leger base sur les roles, chemin le plus rapide vers des systemes multi-agents fonctionnels

Pour l’automatisation des processus metier :

- n8n (pour les equipes techniques) : Self-hosted, IA native, deterministe, auditable

- Make (pour les equipes mixtes) : Constructeur visuel, abordable, plus de 1 500 integrations, bon support IA

- Zapier (pour les equipes non techniques) : Configuration la plus simple, le plus grand nombre d’integrations, cout eleve a grande echelle

Pour les assistants IA enterprise :

- Microsoft Copilot Studio (pour les organisations dans l’ecosysteme Microsoft)

- Google Vertex AI Agent Builder (pour les deploiements Google Cloud)

- Rasa (pour les organisations exigeant une personnalisation complete et un deploiement on-premises)

Fait notable : toutes ces alternatives disposent d’une documentation de securite, d’un support enterprise et de deploiements en production eprouves. Clawdbot ne possede aucun de ces atouts.

Conclusion : protegez-vous du battage mediatique, surveillez l’evolution

OpenClaw (anciennement Clawdbot/Moltbot) represente une veritable innovation dans la facon dont les agents IA peuvent fonctionner localement, maintenir un contexte permanent et executer des taches reelles par le langage naturel. Le projet a revele une demande pour les agents autonomes qui a surpris meme les grands laboratoires d’IA – plus de 110 000 etoiles sur GitHub et 2 millions de visiteurs par semaine parlent d’eux-memes.

L’equipe annonce ses priorites de developpement : renforcement de la securite, amelioration de la fiabilite du gateway, elargissement du support des modeles et creation d’une structure durable de remuneration des mainteneurs.

Cependant, le moment viral masque des limitations fondamentales pour la plupart des contextes professionnels. Pour un deploiement en production, l’outil reste un logiciel au stade alpha avec de serieuses vulnerabilites de securite et des caracteristiques de fiabilite qui garantissent des defaillances a grande echelle. Le discours marketing – en particulier le phenomene Mac Mini – occulte le fait que les decisions techniques ont ete largement guidees par la psychologie plutot que par la necessite technique.

Points cles pour les decideurs :

Protegez-vous du battage mediatique. Le Mac Mini n’est pas un requis technique – c’est une prime d’ecosysteme. Le cout reel de possession est de 1 500 a 3 000 dollars par an en API, quel que soit le materiel.

La securite est critique. Les vulnerabilites documentees (contournement d’authentification, fuite d’identifiants) rendent Clawdbot inadapte aux donnees sensibles ou aux environnements soumis a la conformite.

La fiabilite est problematique. Les rapports de fichiers supprimes, la consommation extreme de tokens et la necessite de nombreuses heures de raffinement des prompts – voila la realite, pas la « magie d’une phrase ».

Les alternatives existent. LangChain, AutoGen, n8n offrent une infrastructure prete pour la production avec support enterprise, documentation de securite et deploiements eprouves.

Pour les strateges et les responsables produit : surveillez l’evolution de Clawdbot comme indicateur precoce de la maturite des agents autonomes, mais pour vos deploiements, choisissez des alternatives etablies avec une qualite de code production-ready, un renforcement securitaire et un support organisationnel.

L’innovation conceptuelle d’OpenClaw est precieuse precisement parce que les frameworks etablis en incorporent les lecons. LangChain, AutoGen et n8n evoluent deja vers le deploiement local-first, les interfaces messaging-first et la memoire persistante des agents. Ces plateformes offriront les avantages conceptuels d’OpenClaw avec une fiabilite, une securite et un support organisationnel superieurs.

Questions pour la prise de decision

Avant de deployer OpenClaw (ou tout agent IA autonome), posez-vous ces questions :

- Securite : Donneriez-vous a un inconnu un acces root a cette machine ? Si non – pourquoi le donner a une IA ?

- Donnees : Traitez-vous des donnees personnelles soumises a la conformite ? OpenClaw n’est pas adapte.

- Cout : Avez-vous pris en compte les couts complets (API, temps de configuration, risques securitaires) et pas seulement le prix du materiel ?

- Fiabilite : Les suppressions accidentelles de fichiers et le comportement imprevisible sont-ils acceptables ?

- Contexte : S’agit-il d’un projet experimental ou d’un systeme de production avec SLA ?

Vous voulez connaitre les lecons constructives tirees de l’experience du createur de Clawdbot ? Dans la deuxieme partie, nous analysons comment un seul developpeur a atteint une productivite de 6 600 commits par mois – des lecons applicables a tout projet assiste par l’IA, quel que soit l’outil choisi.

Avez-vous croise des agents IA autonomes dans votre travail ? Quelle a ete votre experience ? N’hesitez pas a en discuter en commentaires ou dans notre canal Telegram.

Vous voulez apprendre a choisir les outils IA en toute securite ?

Module ouvert du cours mysummit.school : comment evaluer la securite des agents IA, eviter les mythes marketing et calculer le cout reel de possession – sans inscription.

Sources

- Introducing OpenClaw – blog officiel OpenClaw – annonce du nouveau nom, philosophie du projet et feuille de route

- OpenClaw GitHub – depot officiel avec 110K+ etoiles

- From Moltbot to OpenClaw: When the Dust Settles – dev.to – chronologie du chaos et de la transformation du projet

- Everything you need to know about Clawdbot/Moltbot – TechCrunch – tour d’horizon complet du projet et du renommage

- Cloudflare stock impact analysis – Yahoo Finance – reaction financiere du marche au battage mediatique

- Clawdbot hype explained – Thomas Eccel – analyse de la viralite et de la cascade sociale

- Peter Steinberger background and PSPDFKit exit – What Is Skills – biographie du createur

- SlowMist and O’Reilly security analysis – Trending Topics – vulnerabilites d’authentification documentees

- Security risks and design limitations – Mashable – limitations architecturales de securite

- Moltbot safety warnings – AI Tools Review – risques de mauvaise configuration et de fuite de donnees

- User experience report on practical limitations – Reddit – experience reelle d’utilisation, consommation de tokens

- Mac Mini phenomenon analysis – Business Insider – psychologie des achats de Mac Mini

- Mac Mini reality check and TCO analysis – AI Checker – analyse du cout total de possession

- PSPDFKit creator viral Mac Mini discussion – 36Kr – contexte de la creation de Clawdbot

- n8n vs Make vs Zapier automation comparison – Digidop – comparaison des plateformes d’automatisation

- AutoGen vs LangChain technical comparison – LinkedIn – comparaison des frameworks d’agents