OpenClaw en 72 heures : vulnérabilités, releases et limites architecturales. Février 2026

Fait remarquable : en trois jours, un projet peut passer du statut de « projet amateur sécurisé » à celui d’un CVE documenté avec un score de 2 sur 100. C’est exactement ce qui est arrivé à OpenClaw entre le 30 janvier et le 2 février 2026 – la sécurité s’est effondrée, le produit a accéléré, et les limites architecturales sont devenues publiquement reconnues. Paradoxe : plus le nombre d’utilisateurs augmente, plus les problèmes fondamentaux sont révélés rapidement.

Dans la première partie de la série, nous avons proposé une analyse critique du projet et démystifié le mythe du Mac Mini. Dans la deuxième partie – les leçons de workflow tirées par le créateur. Cet article se concentre sur ce qui a changé au cours des tout derniers jours.

Vulnérabilités et incidents de sécurité

CVE-2026-22708 : injection indirecte d’instructions

CVE-2026-22708 (injection indirecte d’instructions dans le prompt) – la vulnérabilité technique la plus sérieuse documentée au cours des trois derniers jours. Lorsque la compétence navigateur d’OpenClaw analyse du contenu web infecté, des instructions malveillantes à poids d’attention élevé peuvent supplanter les intentions initiales de l’utilisateur, conduisant potentiellement à l’exécution de commandes arbitraires. La vulnérabilité est liée au mécanisme d’intégration du contexte du modèle de langage et est aggravée par les privilèges élevés de l’agent. Source : Penligent

Résultats de l’audit ZeroLeaks

L’analyse de sécurité approfondie réalisée avec l’outil ZeroLeaks a révélé des résultats critiques : OpenClaw n’a obtenu que 2 points sur 100 lors des tests avec Gemini 3 Pro, avec un taux d’extraction de données de 84 % et un taux d’injections réussies de 91 %. Cela interpelle : les prompts système, les configurations d’outils, les fichiers mémoire (SOUL.md, AGENTS.md) et les informations intégrées peuvent être extraits avec un effort minimal. Source : The Decoder

Trois incidents critiques d’infrastructure

Au-delà des vulnérabilités individuelles, trois incidents critiques au niveau de l’infrastructure se sont produits :

L’incident Shodan a révélé des centaines d’instances fonctionnant avec auth: "none" sur des fournisseurs cloud publics (DigitalOcean, Hetzner, etc.), exposant les clés API, les tokens de bots, les secrets d’autorisation, l’historique complet des conversations et l’accès à l’exécution de commandes. Cet incident a directement provoqué la suppression du paramètre auth: none dans la v2026.1.29. Source : NXCode

L’extension VS Code malveillante nommée “ClawdBot Agent” est apparue le 27 janvier et distribuait le trojan d’accès à distance ScreenConnect sur les machines des développeurs, collectant les identifiants et les clés API. Source : NXCode

Les compétences malveillantes sur ClawdHub (14 téléchargements entre le 27 et le 29 janvier) se faisaient passer pour des outils d’automatisation de cryptomonnaies et de portefeuilles, distribuant des logiciels voleurs via des commandes terminal déguisées. L’une de ces compétences malveillantes est apparue sur la page d’accueil de ClawdHub avant d’être retirée, augmentant considérablement la probabilité d’une installation accidentelle. Source : Tom’s Hardware

Arnaque crypto de 16 millions de dollars

L’arnaque crypto de 16 millions de dollars en parallèle a capitalisé sur le triple rebranding chaotique (Clawdbot → Moltbot → OpenClaw) : les escrocs ont saisi le compte Twitter abandonné @clawdbot en quelques secondes, lancé de faux tokens $CLAWD sur Solana et atteint brièvement une capitalisation de 16 millions de dollars avant de s’effondrer à zéro. Source : NXCode

Releases produit et changements

OpenClaw v2026.1.30 (31 janvier 2026)

Mise à jour orientée expérience développeur et diversité des modèles :

- Configuration automatique de l’autocomplétion en ligne de commande pour Zsh, Bash, PowerShell et Fish – amélioration significative de l’ergonomie de l’interface

- Kimi K2.5 et Kimi Coding disponibles gratuitement dès l’installation – une décision stratégique qui contraste avec la façon dont les plateformes traditionnelles lient les utilisateurs à un modèle unique

- Prise en charge de l’autorisation MiniMax pour une commutation transparente entre modèles avec un seul identifiant

- 6 correctifs ciblés pour Telegram : gestion des fils de discussion, rendu HTML, contexte de livraison, traitement des réactions

OpenClaw v2026.1.29 (30 janvier 2026)

Remise à zéro fondamentale de la sécurité avec la suppression définitive de l’option de configuration auth: "none". Ce changement est décrit par l’équipe de développement comme « le changement de sécurité le plus important de l’histoire du projet », obligeant tous les déploiements à implémenter une authentification par token, par mot de passe, ou via Tailscale Serve.

Autres changements critiques :

- Rebranding du paquet npm (moltbot@latest → openclaw@latest)

- Migration du namespace des extensions (@moltbot/* → @openclaw/*)

- Processus d’installation du daemon mis à jour via

openclaw onboard --install-daemon

34 commits de sécurité

Les releases ont inclus 34 commits liés à la sécurité et des modèles de sécurité vérifiables par machine, signalant une prise en compte des critiques initiales et un pivot délibéré vers le renforcement de la protection de niveau entreprise. Source : Dev.to

Vous souhaitez apprendre à évaluer la sécurité des outils IA ?

Sans paiement requis • Notification au lancement

Limites critiques et constats architecturaux

Au-delà des vulnérabilités, un certain nombre de limitations structurelles ont été identifiées :

L’injection d’instructions – un problème sectoriel non résolu

L’injection d’instructions dans les prompts reste un problème non résolu à l’échelle de l’industrie, et n’est pas spécifique à OpenClaw. Le développeur Peter Steinberger a explicitement noté que ce vecteur d’attaque est « bien documenté et pas encore résolu », recommandant aux utilisateurs d’employer des modèles plus puissants et d’étudier les meilleures pratiques de sécurité. Les chercheurs en sécurité (Wired, The Verge) soulignent que les agents disposant d’un accès administrateur sont disproportionnellement vulnérables à ces techniques par rapport aux chatbots sans état. Source : Trending Topics

« Wrapper » cloud vs. exécution locale véritable

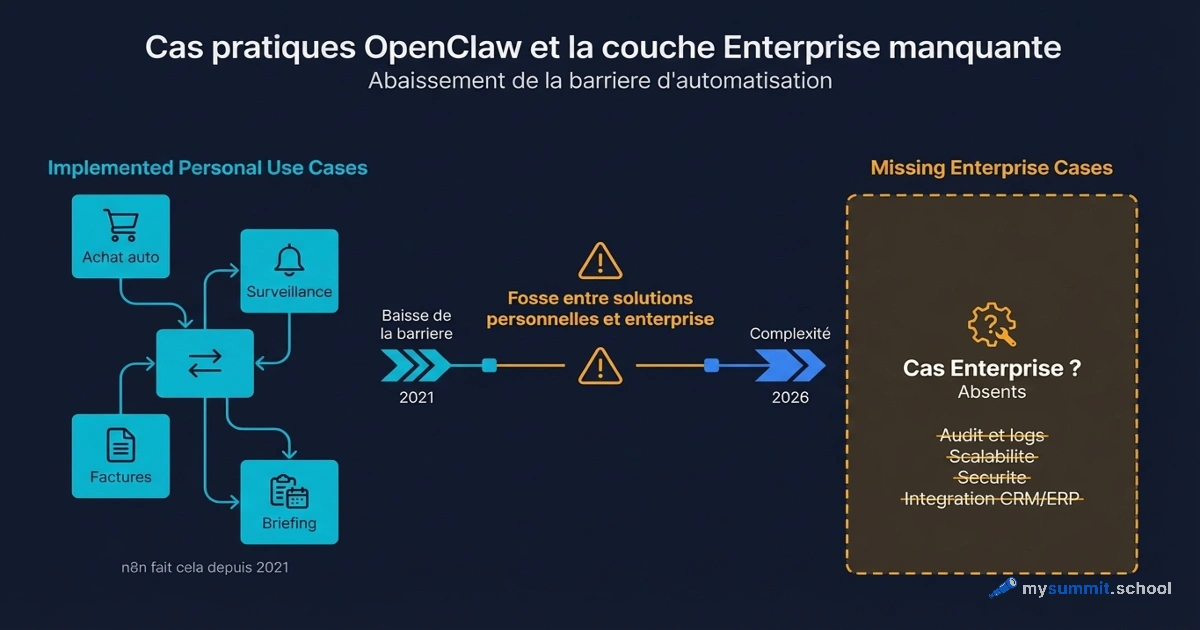

L’avantage de confidentialité revendiqué par OpenClaw – le fonctionnement local – est en partie illusoire. OpenClaw appelle les API cloud d’Anthropic Claude, OpenAI GPT ou d’autres fournisseurs ; il n’exécute pas de modèles de langage avancés en local. L’exécution locale véritable (modèles privés de niveau Claude sur du matériel local) reste techniquement irréalisable en 2026 en raison des contraintes matérielles et des exigences de calcul – c’est une réalité de 2027 et au-delà. Source : NextWord Substack

Lacunes dans les politiques et les permissions

Les lacunes dans les politiques et les permissions se manifestent à mesure que les utilisateurs exigent une automatisation plus ambitieuse. OpenClaw ne dispose pas de garde-fous sophistiqués pour définir ce que les agents sont autorisés à faire, par opposition à ce qu’ils décident de faire dans le cadre de ces permissions. C’est un territoire inexploré qui nécessite des tâtonnements douloureux à mesure que la catégorie des agents autonomes gagne en maturité. Source : NextWord Substack

Risques de chaîne d’approvisionnement via ClawdHub

Le risque de chaîne d’approvisionnement via ClawdHub – le registre communautaire de compétences d’OpenClaw – expose les utilisateurs qui installent des extensions tierces à l’exécution de code arbitraire. La démonstration par Cisco de la compétence malveillante « What Would Elon Do? » a mis en évidence une exfiltration active de données et une injection directe d’instructions, bien que la cause première soit un logiciel malveillant installé par l’utilisateur plutôt qu’une vulnérabilité interne d’OpenClaw. Source : Serenities AI

Surface d’attaque via les messageries

La surface d’attaque via les intégrations de messageries couvre WhatsApp, iMessage, Telegram et Discord. Chaque intégration avec une plateforme de messagerie représente un vecteur d’entrée potentiel pour les attaques par injection d’instructions, élargissant la vulnérabilité externe de l’agent.

Résumé des changements en 72 heures

Les 72 dernières heures ont posé une question inconfortable : est-il fondamentalement possible de renforcer la sécurité d’un agent autonome avec accès au terminal jusqu’au niveau de sécurité d’entreprise ? Le projet est passé d’un hobby de week-end (200 000+ utilisateurs en une semaine) à 34 commits de sécurité, mais les chercheurs de Cisco, Penligent et Vectra convergent sur un point – les compromis architecturaux fondamentaux (autonomie locale + accès au terminal + intégration des identifiants) créent des risques inhérents.

Le consensus des chercheurs en sécurité est clair : OpenClaw n’est pas défaillant de manière unique ; il est précoce, utile et exposé aux risques. Les 90 prochains jours détermineront si le projet peut atteindre la maturité nécessaire en termes de réglementations de sécurité, de garde-fous d’exécution et d’outils de monitoring pour que les agents autonomes deviennent une primitive d’infrastructure durable, et non un incident de sécurité en devenir.

Pivot stratégique : du battage médiatique au renforcement de la protection

Les événements des 72 dernières heures marquent un virage net dans la trajectoire d’OpenClaw :

Maturité sécuritaire imposée. La suppression définitive de auth: "none" dans la v2026.1.29 représente un pivot de la « croissance à tout prix » vers la « sécurité obligatoire ». Le projet sacrifie désormais la simplicité de la configuration initiale au profit d’une protection de base.

La question se pose : si l’authentification de base est un « sacrifice de simplicité », quel était le niveau de sécurité réel pendant la phase de croissance rapide avec 200 000+ utilisateurs ? La suppression de auth: "none" relève moins d’un choix stratégique que d’une réaction forcée après l’incident Shodan, qui a exposé des centaines d’instances publiques avec des clés API.

Démocratisation des modèles. Proposer Kimi K2.5 gratuitement dès l’installation répond directement à la critique du « coût des API ». Cela éloigne le projet de la dépendance aux modèles de langage occidentaux coûteux vers un modèle de coûts plus durable pour les utilisateurs à l’échelle mondiale.

L’utilitaire en ligne de commande comme avantage concurrentiel. L’accent mis sur la configuration automatique du terminal et l’ergonomie pour les développeurs signale qu’OpenClaw dépasse l’esthétique du « Mac Mini » pour devenir un véritable outil de productivité destiné aux utilisateurs avancés.

Gestion des attentes. En documentant publiquement les risques systémiques tels que l’injection d’instructions et sa nature de « wrapper cloud », le projet passe du récit du « miracle de l’IA » à une identité transparente d’« infrastructure indépendante sous le contrôle de l’utilisateur ».

Ce que cela signifie pour les décideurs

Si vous utilisez déjà OpenClaw :

- Mettez à jour immédiatement vers la v2026.1.30

- Vérifiez que

auth: "none"n’est pas utilisé - Réexaminez les compétences installées depuis ClawdHub

- Renouvelez les clés API si votre instance était accessible publiquement

Si vous envisagez OpenClaw :

- Reconnaissez qu’il s’agit d’un renforcement de la sécurité en temps réel

- Attendez 2 à 3 semaines pour la stabilisation des correctifs de sécurité

- Les alternatives (LangChain, n8n, AutoGen) restent plus matures pour un usage en production

Pour la planification stratégique :

- OpenClaw démontre la demande pour des agents IA locaux

- L’approche « sécurité d’abord » est désormais évidente dans la feuille de route

- Les innovations conceptuelles seront adaptées par les plateformes matures

Suite de la série : Dans la première partie – l’analyse critique complète du projet, le mythe du Mac Mini et la comparaison des alternatives. Dans la deuxième partie – les leçons de workflow et de productivité tirées par le créateur.

Vous suivez les mises à jour d’OpenClaw ? N’hésitez pas à en discuter dans les commentaires ou sur notre canal Telegram.

Vous souhaitez apprendre à déployer des agents IA en toute sécurité ?

Module ouvert du cours mysummit.school : évaluation de la sécurité des outils IA, analyse des risques architecturaux et choix des solutions adaptées à votre entreprise – sans inscription.

Sources

- Penligent Security Post-Mortem – audit détaillé du CVE-2026-22708 et recommandations architecturales

- The Decoder: ZeroLeaks Analysis – résultats des tests de sécurité (2/100 points)

- NXCode: Complete Guide 2026 – exposition via Shodan, logiciel malveillant VS Code, chronologie des incidents

- Tom’s Hardware: Malicious Skills – analyse des compétences malveillantes sur ClawdHub

- Reddit: v2026.1.30 Release – notes de version officielles, modèles gratuits

- Dev.to: From Moltbot to OpenClaw – 34 commits de sécurité, analyse de la transformation

- Trending Topics: 2 Million Visitors – l’injection d’instructions comme problème sectoriel

- NextWord Substack: Ambient AI – limites de l’exécution locale, lacunes dans les politiques

- Serenities AI: Cisco Research – risques de chaîne d’approvisionnement via ClawdHub